El comando openclaw doctor --fix de OpenClaw audita y repara automaticamente la desviacion de configuracion, resolviendo aproximadamente el 70% de los problemas del gateway segun el analisis de la comunidad (ClawTank, marzo de 2026). Combinado con openclaw gateway restart, estos dos comandos forman la base de la solucion de problemas de OpenClaw. Esta guia cubre cada mensaje de error que puedas encontrar, correcciones especificas por plataforma para macOS, Linux y Docker, procedimientos de recuperacion post-actualizacion y estrategias de mantenimiento preventivo — todo verificado contra la documentacion oficial de OpenClaw a marzo de 2026.

Resumen rapido

Ejecuta estos dos comandos para solucionar la mayoria de los problemas del gateway de OpenClaw:

bashopenclaw doctor --fix openclaw gateway restart

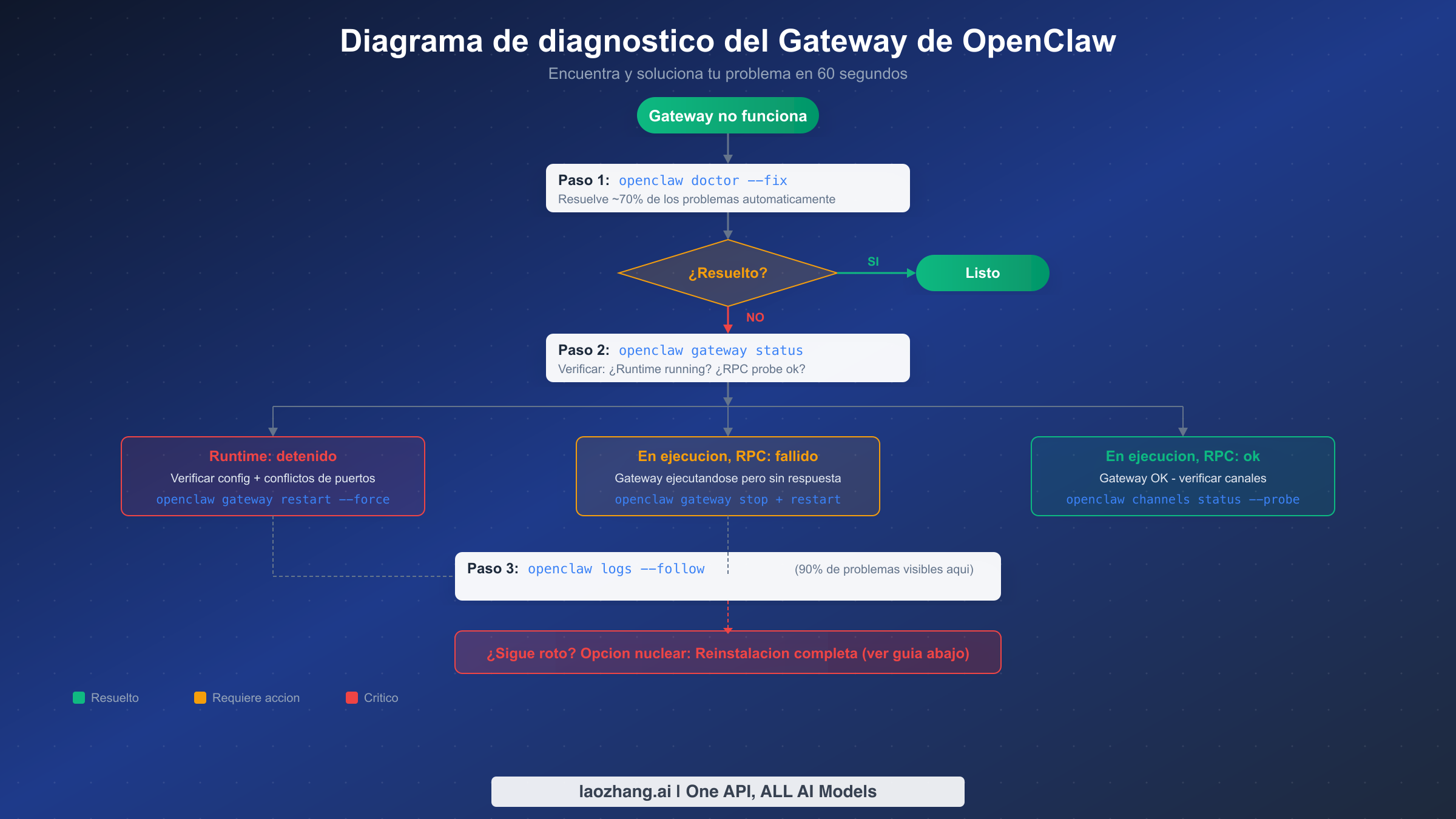

Esta combinacion resuelve aproximadamente el 70% de los problemas del gateway automaticamente. Si el gateway aun no arranca, ejecuta openclaw gateway status para identificar si el problema es un servicio detenido, una prueba RPC fallida o un error de configuracion, y luego sigue el diagrama de diagnostico a continuacion. Las causas raiz mas comunes son conflictos de puertos (45%), servicio no ejecutandose (30%) y errores de configuracion (15%).

La solucion de 30 segundos que resuelve el 70% de los problemas del gateway

Cuando tu gateway de OpenClaw deja de responder, el instinto es sumergirse en los archivos de log y las configuraciones. Resiste esa urgencia durante treinta segundos. El camino mas rapido hacia la recuperacion es casi siempre la misma secuencia de dos comandos, y entender por que funciona tan bien te ahorrara horas de depuracion en el futuro.

El comando openclaw doctor --fix realiza una auditoria exhaustiva de tu instalacion de OpenClaw. Verifica las estructuras de directorios, comprueba los permisos de archivos, valida el archivo de configuracion en ~/.openclaw/openclaw.json, confirma que los servicios requeridos estan correctamente registrados y asegura que las asignaciones de puertos coincidan con tus configuraciones declaradas. Cuando encuentra un problema — y en un gateway con fallos tipico, generalmente hay una o dos configuraciones incorrectas — lo corrige automaticamente. La bandera --fix es lo que hace a este comando poderoso en lugar de meramente informativo; sin ella, doctor solo reporta problemas sin resolverlos.

Seguir el comando doctor con openclaw gateway restart asegura que el proceso del gateway tome todas las correcciones que se acaban de aplicar. La secuencia de reinicio es limpia: detiene elegantemente el proceso del gateway existente (enviando SIGTERM, luego esperando a que las conexiones WebSocket en curso se drenen), y luego lanza una instancia nueva con la configuracion corregida. Tus conexiones de canal — WhatsApp, Slack, Discord, Telegram y otros — se desconectaran brevemente y se reconectaran automaticamente en unos segundos.

La razon por la que este enfoque de dos comandos funciona tan a menudo es que la mayoria de las fallas del gateway provienen de desviaciones de configuracion en lugar de problemas fundamentales del sistema. Cuando actualizas OpenClaw, instalas un nuevo plugin, cambias la configuracion de un modelo o modificas la configuracion de canales, pequenas inconsistencias pueden acumularse. Un permiso podria ajustarse, un directorio podria no existir todavia, o una clave de configuracion podria hacer referencia a un esquema obsoleto. El comando doctor apunta especificamente a estos escenarios de desviacion, por lo que la comunidad reporta una tasa de exito de aproximadamente el 70% solo con este enfoque.

Si el gateway arranca exitosamente despues de ejecutar estos comandos, has terminado. Si no lo hace, continua con la seccion de diagnostico a continuacion para identificar el modo de fallo especifico.

Que hacen realmente openclaw doctor y gateway restart

Entender los mecanismos detras de estos comandos elimina el misterio de la solucion de problemas y te ayuda a decidir cuando usar cada uno de forma independiente. No son herramientas intercambiables — sirven para propositos fundamentalmente diferentes, y conocer la diferencia te evita ejecutar comandos innecesarios o, peor aun, omitir el que realmente necesitas.

El comando openclaw doctor opera como un auditor de configuracion. Cuando lo ejecutas, el proceso lee tu directorio de instalacion (tipicamente ~/.openclaw/), la configuracion del servicio del sistema y tu entorno de ejecucion. Verifica cada componente contra un conjunto de condiciones esperadas: ¿el archivo de configuracion se parsea correctamente? ¿Estan todos los directorios referenciados presentes y con permisos de escritura? ¿Esta el servicio del gateway registrado con la ruta del binario correcta? ¿El puerto declarado coincide con lo que especifica el archivo de servicio? Cada verificacion produce un resultado de exito, una advertencia o un fallo. Con la bandera --fix, los fallos activan acciones correctivas automaticas — crear directorios faltantes, reescribir archivos de servicio malformados o restablecer permisos de archivos. Sin --fix, obtienes un reporte de diagnostico sobre el que puedes actuar manualmente, lo cual a veces es preferible cuando quieres entender un problema antes de cambiar algo.

El comando openclaw gateway restart, por el contrario, es puramente una operacion del ciclo de vida del servicio. No inspecciona ni repara la configuracion. Envia una senal de detencion al proceso del gateway en ejecucion, espera a que termine (con un tiempo de espera predeterminado de 60 segundos) y luego inicia un nuevo proceso. El ejecutable del gateway lee ~/.openclaw/openclaw.json al iniciar, se enlaza al puerto configurado (por defecto 18789) y comienza a aceptar conexiones WebSocket. Si el archivo de configuracion contiene errores al momento del reinicio, el nuevo proceso fallara al iniciar — que es precisamente por lo que ejecutar doctor --fix antes de reiniciar es tan efectivo.

Hay un tercer comando que vale la pena mencionar en este contexto: openclaw gateway install --force. Este comando re-registra el gateway como un servicio del sistema (LaunchAgent en macOS, servicio de usuario systemd en Linux), sobrescribiendo cualquier definicion de servicio existente. Es mas agresivo que un simple reinicio y es particularmente util cuando el registro del servicio en si se ha corrompido — un escenario que ocurre ocasionalmente despues de actualizaciones del sistema operativo o al cambiar entre versiones de OpenClaw. Si te encuentras trabajando con una configuracion de clave API de OpenClaw que ha cambiado, ejecutar install --force seguido de restart asegura que el servicio tome las nuevas configuraciones completamente.

Una distincion importante: openclaw doctor se ejecuta como un proceso de diagnostico unico y termina. El gateway, por otro lado, es un demonio de ejecucion prolongada. Ejecutar doctor no afecta al gateway actualmente en ejecucion a menos que la bandera --fix reescriba el archivo de servicio del que depende el gateway, en cuyo caso se necesita un reinicio para aplicar los cambios.

Diagnostica tu problema en 60 segundos

Cuando la solucion universal no resuelve tu problema, el siguiente paso es identificar sistematicamente que esta realmente roto. Los comandos de diagnostico integrados en OpenClaw proporcionan una salida estructurada que apunta directamente al modo de fallo, asi que no necesitas adivinar. Esta seccion te guia a traves de la secuencia exacta de comandos y lo que te dice su salida.

Comienza con openclaw gateway status. Este es el comando mas informativo en el kit de herramientas de solucion de problemas. Su salida te dice dos cosas criticas: si el proceso del gateway esta en ejecucion y si esta aceptando conexiones. Un gateway saludable muestra Runtime: running y RPC probe: ok. Cualquier desviacion de este patron indica una categoria de problema especifica.

Si ves Runtime: stopped, el proceso del gateway no se esta ejecutando en absoluto. Esto tipicamente significa que el servicio no logro iniciar (verifica errores de configuracion), el proceso se bloqueo (verifica los logs para la salida del bloqueo), o el servicio nunca fue instalado. La causa mas comun es un problema de configuracion que impide el arranque, como que gateway.mode no este configurado como local para despliegues unicamente locales. Ejecuta openclaw config get gateway.mode para verificar esta configuracion, y si no devuelve nada o un valor diferente a local, configuralo con openclaw config set gateway.mode local.

Si ves Runtime: running pero RPC probe: failed, el proceso del gateway esta vivo pero no responde a las verificaciones de salud. Este es un problema mas sutil y generalmente indica una de tres cosas: el gateway todavia se esta inicializando (dale 60 segundos, especialmente en Docker donde la inicializacion toma aproximadamente 40 segundos), el gateway esta enlazado a un puerto diferente al esperado (verifica openclaw config get gateway.port), o el proceso esta atascado en un estado de bloqueo mutuo. Para el ultimo escenario, el remedio es openclaw gateway stop --force seguido de openclaw gateway start.

Despues de verificar el estado del gateway, el siguiente comando de diagnostico es openclaw logs --follow. Este comando sigue el archivo de log del gateway en tiempo real y, segun los reportes de la comunidad, revela la causa raiz de aproximadamente el 90% de los problemas restantes. Las entradas de log tienen marcas de tiempo y estan categorizadas, asi que busca entradas marcadas como ERROR o FATAL en la salida. Los patrones comunes incluyen errores de permiso denegado (el proceso no puede leer un archivo o enlazar un puerto), errores de conexion rechazada (un servicio o endpoint API ascendente es inalcanzable), y fallos de validacion de configuracion (un campo requerido falta o esta malformado).

Para problemas especificos de canal donde el gateway esta en ejecucion pero los mensajes no se entregan, usa openclaw channels status --probe. Este comando prueba la conexion de cada canal configurado de forma independiente y reporta cuales estan funcionando y cuales estan fallando. Si todos los canales se muestran como conectados pero los mensajes aun no fluyen, el problema probablemente sea de configuracion de emparejamiento o mencion en lugar de una falla del gateway — verifica tus configuraciones de politica de DM y patrones de mencion en grupo.

Cada error del gateway y como solucionarlo

Esta seccion sirve como tabla de consulta. Encuentra el mensaje de error que estas viendo, entiende por que ocurre y aplica la correccion especifica. Cada entrada incluye el comando exacto para resolver el problema y la salida esperada despues de una resolucion exitosa. Todas las correcciones han sido verificadas contra la documentacion oficial de OpenClaw y los reportes de la comunidad a marzo de 2026.

"Gateway start blocked: set gateway.mode=local"

Este es el error mas comun en las instalaciones primerizas. El gateway de OpenClaw se niega a arrancar a menos que declares explicitamente el modo de operacion. El valor predeterminado es bloquear el arranque en lugar de asumir una configuracion potencialmente insegura. Para resolverlo, ejecuta openclaw config set gateway.mode local y luego openclaw gateway restart. El modo local restringe el gateway a conexiones de loopback unicamente, lo cual es apropiado para despliegues en una sola maquina. Si necesitas acceso remoto, configura gateway.mode como remote y establece la autenticacion adecuada con openclaw config set gateway.auth.token TU_TOKEN.

"Timed out after 60s waiting for gateway port 18789 to become healthy"

El proceso del gateway se inicio pero no comenzo a aceptar conexiones dentro de la ventana predeterminada de 60 segundos. En sistemas con recursos limitados — particularmente contenedores Docker en instancias VPS pequenas — la inicializacion genuinamente tarda mas de 60 segundos. Lo primero que debes verificar es si el proceso aun se esta iniciando o si se bloqueo durante la inicializacion. Ejecuta openclaw gateway status inmediatamente despues de ver este error. Si el runtime se muestra como en ejecucion, espera 30-60 segundos adicionales y verifica de nuevo. Si se muestra como detenido, examina los logs con openclaw logs --follow para el fallo especifico de arranque. En despliegues Docker, solo la inicializacion del contenedor toma aproximadamente 40 segundos, dejando solo 20 segundos para que el gateway arranque — ajustado en una maquina de 1 vCPU. Agregar 1GB de espacio swap a tu VPS a menudo resuelve estos problemas de tiempo de espera permanentemente.

"Another gateway instance is already listening on port 18789"

Un conflicto de puertos ocurre cuando dos procesos intentan enlazar el mismo puerto. Esto sucede mas frecuentemente despues de actualizar de la antigua nomenclatura Clawdbot a OpenClaw, donde el servicio legacy clawdbot-gateway puede seguir ejecutandose junto al nuevo servicio openclaw-gateway. Para identificar el proceso en conflicto, ejecuta lsof -i :18789 (macOS/Linux) o ss -tlnp | grep 18789 (Linux). Finaliza el proceso antiguo, luego reinicia: openclaw gateway restart. Para prevenir la recurrencia, asegurate de que el servicio antiguo este completamente desinstalado: en Linux, systemctl --user disable clawdbot-gateway.service && systemctl --user stop clawdbot-gateway.service; en macOS, elimina el antiguo plist del LaunchAgent de ~/Library/LaunchAgents/.

"Refusing to bind gateway on 0.0.0.0 without auth"

OpenClaw bloquea correctamente los enlaces no-loopback sin autenticacion para prevenir acceso no autorizado. Si intencionalmente quieres que el gateway sea accesible desde otras maquinas (para acceso remoto via dashboard o cliente movil), debes configurar la autenticacion primero: openclaw config set gateway.auth.mode token seguido de openclaw config set gateway.auth.token TU_TOKEN_SEGURO. Si estas ejecutando localmente y no necesitas acceso remoto, configura el enlace solo a loopback: openclaw config set gateway.bind loopback.

"AUTH_DEVICE_TOKEN_MISMATCH" o "PAIRING_REQUIRED"

Despues de un reinicio del gateway, las conexiones de cliente existentes pueden perder su emparejamiento de dispositivo. Este es un problema conocido documentado en GitHub Issue #22062. La solucion es directa: en cada cliente que muestre este error, vuelve a emparejar ejecutando el flujo de emparejamiento nuevamente. Para clientes CLI, usa openclaw pair. Para el dashboard web, navega a la pagina de emparejamiento y escanea el codigo QR. Para minimizar las interrupciones de emparejamiento durante reinicios planificados, considera usar la opcion gateway.auth.mode password, que evita la rotacion de tokens por dispositivo.

"HTTP 429: rate_limit_error: Extra usage is required for long context requests"

Este error proviene de la API de Anthropic ascendente, no de OpenClaw en si. Aparece cuando el modelo que estas usando tiene params.context1m: true habilitado pero tu clave API no tiene acceso a contexto largo. Resuelvelo deshabilitando la ventana de contexto extendido (openclaw config set agents.defaults.models.context1m false) o asegurandote de que tu clave API de Anthropic tenga facturacion activa con elegibilidad de contexto largo. Si necesitas acceso confiable a la API sin gestionar claves individuales de proveedores, considera usar un servicio de API agregado como laozhang.ai que maneja la rotacion de proveedores y reduce la superficie para la limitacion de tasa — puedes encontrar el proceso completo de configuracion en nuestra guia de integracion de OpenClaw con laozhang.ai. Para mas detalles sobre como solucionar errores 429 de limite de tasa en OpenClaw, consulta nuestro articulo dedicado de solucion de problemas.

"NODE_BACKGROUND_UNAVAILABLE" o "SYSTEM_RUN_DENIED"

Estos errores indican que el gateway esta en ejecucion pero las herramientas de nodo de OpenClaw (automatizacion del navegador, comandos del sistema) no pueden ejecutarse. Verifica el estado del nodo con openclaw nodes status. Si el nodo esta fuera de linea, reinicialo. Si esta en linea pero los permisos estan denegados, revisa la lista de herramientas permitidas del nodo y los permisos a nivel de sistema operativo (camara, microfono, acceso a pantalla en macOS requieren permisos explicitos en Preferencias del Sistema).

Correcciones especificas por plataforma (macOS, Linux, Docker)

Mientras que los comandos principales de solucion de problemas permanecen iguales en todas las plataformas, la capa de gestion de servicios difiere significativamente entre macOS, Linux y Docker. Un comando que funciona perfectamente en Linux puede fallar silenciosamente en macOS, y los despliegues en Docker tienen su propio conjunto de restricciones relacionadas con la gestion del ciclo de vida del contenedor. Esta seccion cubre los matices especificos de cada plataforma que las guias genericas de solucion de problemas a menudo pasan por alto.

macOS (LaunchAgent)

En macOS, el gateway de OpenClaw se ejecuta como un LaunchAgent — un servicio en segundo plano por usuario gestionado por launchd. La definicion del servicio se encuentra en ~/Library/LaunchAgents/com.openclaw.gateway.plist. Cuando openclaw gateway restart falla en macOS, la causa mas comun es que el LaunchAgent no se re-registro correctamente despues de la fase de detencion. Este es un problema conocido documentado en GitHub Issue #42775, donde el comando de reinicio detiene exitosamente el gateway pero falla al iniciarlo de nuevo porque launchctl no re-bootstrap el servicio.

La solucion confiable es usar openclaw gateway install --force despues de un reinicio fallido. Este comando regenera el archivo plist y lo carga explicitamente en launchd, evitando el problema de re-registro. Si incluso esto falla, descarga y recarga manualmente el agente: launchctl bootout gui/$(id -u)/com.openclaw.gateway seguido de launchctl bootstrap gui/$(id -u) ~/Library/LaunchAgents/com.openclaw.gateway.plist.

Los logs del gateway en macOS se escriben en ~/Library/Logs/openclaw/ y tambien pueden verse a traves de Console.app filtrando por el proceso "openclaw". Para monitoreo de logs en tiempo real, openclaw logs --follow es la opcion mas conveniente.

Linux (systemd)

Los despliegues en Linux usan servicios de usuario de systemd. El archivo de servicio tipicamente se encuentra en ~/.config/systemd/user/openclaw-gateway.service. La consideracion mas critica especifica de Linux es habilitar lingering, que permite al servicio de usuario persistir despues de que el usuario cierra sesion. Sin lingering, el gateway se detiene cada vez que tu sesion SSH termina. Habilitalo con loginctl enable-linger $USER.

Para despliegues en VPS con memoria limitada (1GB o menos), el gateway puede ser terminado por el OOM (Out of Memory) killer durante la carga maxima. Agregar espacio swap previene esto: sudo fallocate -l 1G /swapfile && sudo chmod 600 /swapfile && sudo mkswap /swapfile && sudo swapon /swapfile. Haz el swap permanente agregando /swapfile none swap sw 0 0 a /etc/fstab.

Para ver los logs del gateway en Linux, usa journalctl --user -u openclaw-gateway -f para monitoreo en tiempo real, o openclaw logs --follow que envuelve el mismo mecanismo subyacente.

Docker

Los despliegues en Docker introducen consideraciones del ciclo de vida del contenedor que no existen en instalaciones nativas. La distincion mas importante es que openclaw doctor debe ejecutarse dentro del contenedor, no en el host. Usa docker exec -it NOMBRE_CONTENEDOR openclaw doctor --fix donde NOMBRE_CONTENEDOR es el nombre de tu contenedor de gateway (encuentralo con docker ps).

El reinicio se maneja a traves de Docker Compose en lugar del comando openclaw gateway restart: docker compose restart openclaw-gateway. Para reinicios mas completos que tambien restablecen el estado del contenedor, usa docker compose up -d --force-recreate openclaw-gateway. Ten en cuenta que la inicializacion del contenedor agrega aproximadamente 40 segundos de sobrecarga ademas del propio tiempo de arranque del gateway, por lo que los tiempos de espera son mas comunes en despliegues Docker.

La configuracion en entornos Docker tipicamente reside en el archivo .env y docker-compose.yml en lugar de ~/.openclaw/openclaw.json. Al solucionar problemas, verifica tanto la configuracion de Docker a nivel de host como la configuracion de OpenClaw dentro del contenedor para asegurar que sean consistentes.

Fallos del gateway post-actualizacion

Actualizar OpenClaw es el detonante mas comun de fallos del gateway que la secuencia estandar doctor --fix no puede resolver completamente. Esto se debe a que las actualizaciones pueden cambiar las rutas de registro de servicios, el esquema de configuracion y los mecanismos de autenticacion — cambios que el comando doctor puede no ser capaz de auto-corregir porque involucran cambios de diseno deliberados en lugar de desviacion de configuracion.

El problema post-actualizacion mas frecuentemente reportado es el conflicto de servicio dual. Cuando OpenClaw transiciono de la marca "Clawdbot" a "OpenClaw", el instalador creo un nuevo servicio junto al antiguo. Ambos servicios intentan enlazar el puerto 18789, causando un bucle de reinicio donde cada uno falla repetidamente porque el puerto ya esta ocupado. La solucion es eliminar completamente el servicio antiguo antes de iniciar el nuevo. En Linux: systemctl --user stop clawdbot-gateway.service && systemctl --user disable clawdbot-gateway.service. En macOS: detiene el antiguo LaunchAgent y elimina su archivo plist de ~/Library/LaunchAgents/.

Otro problema comun post-actualizacion involucra cambios en el esquema de configuracion. Las versiones mas recientes de OpenClaw pueden deprecar claves de configuracion o cambiar sus formatos esperados. El gateway valida su configuracion al inicio y se niega a arrancar si encuentra claves desconocidas o malformadas. Ejecuta openclaw config validate para identificar configuraciones obsoletas. La salida listara cada clave problematica junto con el reemplazo recomendado. Despues de hacer los cambios necesarios, reinicia el gateway.

Los cambios de autenticacion despues de actualizaciones tambien pueden romper las conexiones de clientes existentes. Si la actualizacion modifico el mecanismo de autenticacion (por ejemplo, migrando de un simple gateway.token a la estructura mas reciente gateway.auth.token), todos los clientes conectados necesitaran re-autenticarse. Esto se manifiesta como errores AUTH_TOKEN_MISMATCH en el lado del cliente. Actualiza tus clientes remotos para usar el nuevo formato de token, luego reinicia el gateway.

El procedimiento de actualizacion mas seguro, que evita la mayoria de estos problemas, es seguir una lista de verificacion pre-actualizacion: detiene el gateway antes de actualizar (openclaw gateway stop), ejecuta la actualizacion, luego ejecuta openclaw doctor --fix para aplicar las migraciones necesarias, y finalmente inicia el gateway (openclaw gateway start). Esta secuencia le da al comando doctor la oportunidad de corregir las migraciones de esquema antes de que el gateway intente parsear la configuracion.

Prevencion de problemas del gateway antes de que ocurran

La solucion de problemas mas eficiente es la que nunca necesitas hacer. El mantenimiento preventivo del gateway de OpenClaw es sencillo y toma menos de cinco minutos por semana, sin embargo la mayoria de los operadores solo interactuan con la configuracion de su gateway cuando algo falla. Implementar una rutina de monitoreo simple elimina la gran mayoria de las fallas inesperadas.

La base del mantenimiento preventivo es el comando de verificacion de salud: openclaw gateway status. Ejecuta este comando diariamente — o mejor, programalo para que se ejecute automaticamente y te alerte cuando la salida se desvie del patron esperado Runtime: running, RPC probe: ok. Un simple trabajo cron que ejecute openclaw gateway status | grep -q "RPC probe: ok" || echo "Gateway no saludable" | mail -s "Alerta OpenClaw" tu@ejemplo.com proporciona monitoreo basico sin herramientas externas.

La validacion de configuracion debe ejecutarse despues de cada cambio que hagas en la configuracion de OpenClaw. El comando openclaw config validate detecta problemas antes de que causen un fallo en tiempo de ejecucion, lo cual es vastamente preferible a descubrir un error tipografico a las 2 AM cuando tu bot deja de responder. Hazlo un habito: cambia una configuracion, valida, luego reinicia.

El espacio en disco es una causa de fallos del gateway que a menudo se pasa por alto. El gateway escribe logs continuamente, y en instancias VPS pequenas, los archivos de log pueden consumir todo el espacio disponible en disco en semanas. Configura la rotacion de logs estableciendo gateway.logs.maxFiles y gateway.logs.maxSize en tu configuracion, o usa la rotacion de logs integrada del sistema (logrotate en Linux, newsyslog en macOS).

Manten tu instalacion de OpenClaw actualizada, pero hazlo de manera deliberada. Fija una version especifica en produccion en lugar de seguir la ultima version. Al actualizar, sigue la lista de verificacion pre-actualizacion de la seccion anterior: detener, actualizar, doctor, iniciar. Suscribirte a las notas de lanzamiento de OpenClaw asegura que sepas sobre cambios incompatibles antes de que afecten tu despliegue. Para operaciones con un coste efectivo con tu configuracion de OpenClaw, nuestra guia sobre como optimizar tus costes de OpenClaw cubre estrategias practicas.

Cuando nada funciona — La opcion nuclear

Si has trabajado a traves de cada paso de diagnostico, aplicado todas las correcciones relevantes y el gateway aun se niega a cooperar, una reinstalacion limpia es la opcion final. Este es un ultimo recurso porque restablece tu configuracion, pero garantiza un estado conocido y funcional. Antes de proceder, haz una copia de seguridad de tu configuracion: cp -r ~/.openclaw ~/.openclaw.backup.

El procedimiento nuclear es:

bashopenclaw gateway stop --force # 2. Desinstalar el servicio openclaw gateway uninstall # 3. Eliminar el directorio de configuracion rm -rf ~/.openclaw # 4. Reinstalar OpenClaw (usa tu gestor de paquetes o el instalador oficial) # Para npm: npm install -g openclaw # Para brew: brew install openclaw # 5. Ejecutar la configuracion inicial openclaw init # 6. Restaurar tu configuracion (selectivamente, no todo el directorio) # Copia configuraciones especificas de ~/.openclaw.backup/openclaw.json # 7. Instalar e iniciar el gateway openclaw gateway install openclaw gateway start

Despues de una reinstalacion limpia, reconfigura tus canales, claves API y configuraciones de modelo desde cero usando la configuracion respaldada como referencia. No copies simplemente el antiguo archivo de configuracion sobre el nuevo — el archivo antiguo puede contener exactamente el problema que causo la falla. En su lugar, consulta la guia completa de instalacion de OpenClaw para configurar cada componente de forma limpia.

FAQ

¿openclaw gateway restart causa perdida de mensajes?

Durante la ventana de reinicio (tipicamente 3-5 segundos), los mensajes entrantes son almacenados en buffer por el proveedor del canal (WhatsApp, Slack, etc.) y se entregan una vez que el gateway se reconecta. Los mensajes no se pierden permanentemente, pero puede haber un breve retraso. Para reinicios planificados, considera programarlos durante periodos de bajo trafico.

¿Cual es la diferencia entre openclaw restart y openclaw gateway restart?

El comando openclaw restart reinicia todo el stack de OpenClaw incluyendo todos los nodos y servicios. El comando openclaw gateway restart reinicia solo el proceso del gateway. Para solucionar problemas especificos del gateway, usa openclaw gateway restart para minimizar la interrupcion de otros componentes.

¿Puedo ejecutar openclaw doctor mientras el gateway esta en ejecucion?

Si. El comando doctor es una herramienta de diagnostico que lee archivos de configuracion y verifica el estado del sistema sin modificar el proceso del gateway en ejecucion. Sin embargo, si usas --fix y el doctor reescribe la definicion del servicio, debes seguir con un reinicio del gateway para aplicar los cambios.

¿Con que frecuencia debo reiniciar el gateway?

Bajo operacion normal, el gateway no necesita reinicios regulares. Esta disenado para ejecutarse continuamente. Solo reinicia despues de cambios de configuracion, actualizaciones o al solucionar problemas. Si te encuentras reiniciando frecuentemente, investiga la causa raiz en lugar de tratar los reinicios como una solucion temporal.

¿Por que openclaw gateway restart falla silenciosamente en macOS?

Este es un problema conocido (GitHub #42775) donde el LaunchAgent de macOS no se re-registra correctamente despues de la fase de detencion. Usa openclaw gateway install --force seguido de openclaw gateway start como una alternativa confiable.

![OpenClaw Doctor y reinicio del Gateway: Guia completa [2026]](/posts/es/openclaw-doctor-gateway-restart/img/cover.png)