Установка OpenClaw — это не одна команда, а проверка связки Gateway, auth, model route и startup behavior на той машине, где агент будет реально работать. Безопасный порядок: проверьте current runtime requirements в документации, запустите официальный installer для платформы, выполните openclaw onboard --install-daemon, затем подтвердите openclaw gateway status, openclaw doctor, openclaw dashboard и реальный ответ выбранного provider. До этой проверки установка не завершена.

Короткий ответ

- First install: используйте current official installer или PowerShell installer, а не старые service scripts из блогов.

- After install: выполните

openclaw onboard --install-daemon, чтобы записать Gateway config и managed startup. - Verify: Gateway running, config valid, dashboard opens, provider auth works, real message returns.

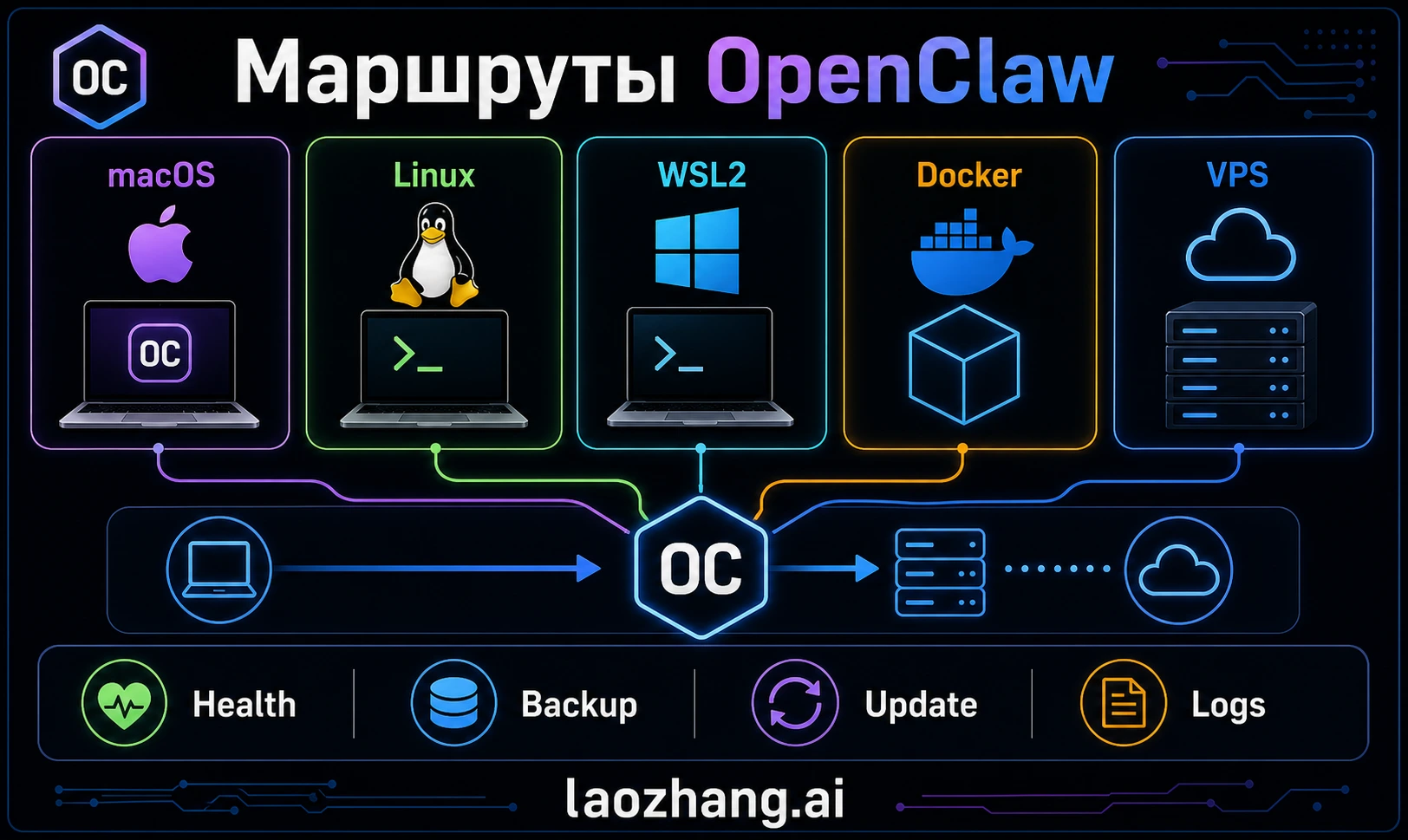

- Deployment choice: local для personal testing; WSL2 для Windows с Linux-like workflow; Docker/VPS для isolation, always-on и team operations.

- Security boundary: не открывайте Gateway port напрямую в интернет; не коммитьте

.env; не считайте old hardware tables, prices или Docker images текущим контрактом.

Командная форма:

bashcurl -fsSL https://openclaw.ai/install.sh | bash # Windows PowerShell, если поддерживается текущими docs iwr -useb https://openclaw.ai/install.ps1 | iex openclaw onboard --install-daemon openclaw gateway status openclaw doctor openclaw dashboard

Выберите deployment method

| Method | Best for | Must verify before production |

|---|---|---|

| Official installer | Personal machine, first test, daily development | runtime, Gateway status, provider auth, managed startup |

| Windows + WSL2 | Windows users needing Linux-like tools | WSL2 networking, paths, runtime, dashboard port |

| npm/pnpm global | Developers already managing Node tools | global package path, upgrade method, daemon config |

| Docker Compose | VPS, team, isolated hosts | current image, volumes, secrets, port/reverse proxy |

| VPS/managed server | always-on or team access | firewall, backups, invoice owner, restart policy, log retention |

Практический путь: сначала запустите OpenClaw локально, докажите auth, Gateway и model route. Только после этого переносите на Docker или VPS. Иначе вы будете одновременно отлаживать provider key, container networking, firewall и port exposure.

macOS and Linux

Сначала проверьте runtime по текущим OpenClaw docs:

bashnode --version

Если runtime не соответствует требованиям, обновите его через текущую документацию OpenClaw или Node. Не используйте версию из старого скриншота как long-term contract.

Запустите installer и onboarding:

bashcurl -fsSL https://openclaw.ai/install.sh | bash openclaw onboard --install-daemon

Onboarding должен выбрать model/provider route, настроить auth и записать Gateway mode plus managed startup. Затем проверьте:

bashopenclaw gateway status openclaw doctor openclaw dashboard

На macOS firewall или third-party network tool может спросить разрешение для OpenClaw/Node. Разрешайте outbound HTTPS только к provider, gateway и channel endpoints, которые вы реально используете. Если provider/channel ломается только на macOS, сначала проверьте firewall и proxy.

На Linux предпочитайте daemon path из onboarding. Пишите собственный systemd unit только если вы сознательно берете его на себя; сверяйте ExecStart, user, HOME, config path, logs и restart behavior с текущими docs.

Windows, WSL2 and Docker

У Windows есть два практичных маршрута: current native PowerShell installer, если он поддерживается, и WSL2. Для Unix-like tools, development workflow и Linux service behavior обычно безопаснее WSL2.

powershellwsl --install

После установки WSL2 используйте Linux flow внутри Ubuntu. Dashboard networking проверяйте отдельно: не предполагайте старый port. Смотрите, что печатает openclaw dashboard; если Windows browser не открывает UI, проверяйте WSL2 localhost forwarding, firewall и listening address.

Docker Compose подходит, когда вы готовы обслуживать containers. Перед compose file проверьте current OpenClaw Docker docs: image name, tag, volume paths, ports и secret shape. Пример ниже только показывает форму:

yamlservices: openclaw: image: openclaw/openclaw:latest # verify current image/tag restart: unless-stopped ports: - "127.0.0.1:18789:18789" volumes: - ./data:/app/data # verify current data/config path environment: - NODE_ENV=production

127.0.0.1 binding безопаснее для local testing. Для production/team access не открывайте Gateway port напрямую; используйте authenticated reverse proxy, VPN, tunnel или firewall policy. .env приемлем для low-risk personal setup; team/server deployments должны рассмотреть Docker secrets, secret manager или platform secrets.

Capacity and performance

OpenClaw process обычно не самая тяжелая часть. Стабильность чаще зависит от uptime host, network reliability, backup, log growth, соседних services и скорости model route.

| Deployment route | Verify before production | Main risk |

|---|---|---|

| Laptop/desktop | sleep, restart, network changes, local secrets | service disappears after lid close or network change |

| Home server/single-board | power, storage, backups, update path | home network and storage reliability |

| VPS/managed server | region, firewall, restart policy, backups, invoice owner | exposed ports, maintenance windows, recurring bill |

| Team deployment | secret rotation, logs, monitoring, rollback | config drift and credential ownership |

Для performance diagnosis разделяйте Gateway process и model route. Если CPU/RAM низкие, а replies slow, likely bottleneck: provider latency, quota, context size или network. Если host swapping или disk full, сначала исправьте host resources и log rotation.

Config, secrets and providers

OpenClaw behavior может приходить из config file, auth profiles, environment variables, container secrets и channel settings. Вопрос при любой ошибке: что реально видит Gateway process?

Common env shape:

bashANTHROPIC_API_KEY=your-current-anthropic-key OPENAI_API_KEY=your-current-openai-compatible-key GOOGLE_AI_API_KEY=your-google-key-here OLLAMA_BASE_URL=http://localhost:11434

Если вы используете laozhang.ai или другой OpenAI-compatible gateway, описывайте его как provider-gateway route, not official upstream pricing or availability. Current endpoint, model ID, pricing, quota, context window и tool support нужно проверить перед publication или production use.

Channel tokens отлаживаются отдельно от model provider auth. Telegram, Slack, Discord, WhatsApp и другие channels имеют собственные scopes, signatures, webhooks и permissions. Если dashboard работает, а channel нет, не меняйте model key — проверяйте channel pairing и platform permissions.

First-run verification

Проверяйте в таком порядке:

bashopenclaw gateway status openclaw doctor openclaw logs --follow openclaw dashboard

Healthy signals: Gateway running, config validates, selected provider reachable, dashboard connects, first real message returns, enabled channel replies from its actual surface.

Common failures:

Provider key invalid: проверьте key, billing, model access в provider console и убедитесь, что shell/Docker/systemd environment не переопределяет значение.

Port already in use:

bashlsof -i :18789 kill <PID>

Останавливайте только процесс, который точно является stale OpenClaw gateway. Если port занят legit service, настройте alternate port через current OpenClaw docs.

429 Too Many Requests: смотрите provider dashboard, headers и retry-after. Repeating requests usually wastes quota.

WebSocket/channel failed: проверяйте channel token, scope, pairing, webhook, proxy and firewall. Не считайте channel failure model auth failure.

Updates, backup and rollback

Перед update делайте backup config, data и secret source:

bashcp -r ~/.openclaw ~/openclaw-backup-$(date +%Y%m%d) cp -r ~/openclaw-docker/data ~/openclaw-data-backup-$(date +%Y%m%d)

Update command зависит от install method:

bashopenclaw update npm update -g openclaw docker compose pull && docker compose up -d

Если ваша версия не поддерживает openclaw update или update --check, используйте package manager, container registry или GitHub releases для вашего path. Docker reduces Node drift, but not image tag, volume path, migration or config risk.

Rollback не должен удалять live config сразу:

bashopenclaw stop mv ~/.openclaw ~/.openclaw-broken-$(date +%Y%m%d-%H%M%S) cp -r ~/openclaw-backup-YYYYMMDD ~/.openclaw openclaw start

Для Docker pin tested release tag вместо floating latest, когда uptime matters. Rollback должен проверять image, volume, env и provider route вместе.

Maintenance

- Регулярно запускайте

openclaw gateway statusиopenclaw doctor. - Rotating provider keys and channel tokens особенно важно в team setup.

- Настройте log rotation, чтобы disk не заполнился.

- Храните хотя бы одну off-machine backup.

- Перед major updates читайте release notes.

- После изменения provider, gateway, channel или Docker config отправляйте test message из actual surface.

Установка действительно завершена, когда Gateway стабильно стартует, dashboard доступен, provider route работает, secrets не утекли, backup восстанавливается, а после reboot система снова отвечает.