OpenClaw управляет браузерами с помощью Chrome DevTools Protocol (CDP) — того же низкоуровневого канала связи, который используют встроенные инструменты разработчика Chrome. По состоянию на март 2026 года, версия 2026.2.6-3 этой платформы с MIT-лицензией (более 68 000 звёзд на GitHub) предоставляет три различных режима управления браузером, каждый из которых предназначен для своего сценария автоматизации. Понимание того, как эти режимы работают на уровне протокола, кардинально изменяет эффективность использования инструмента.

Краткое содержание

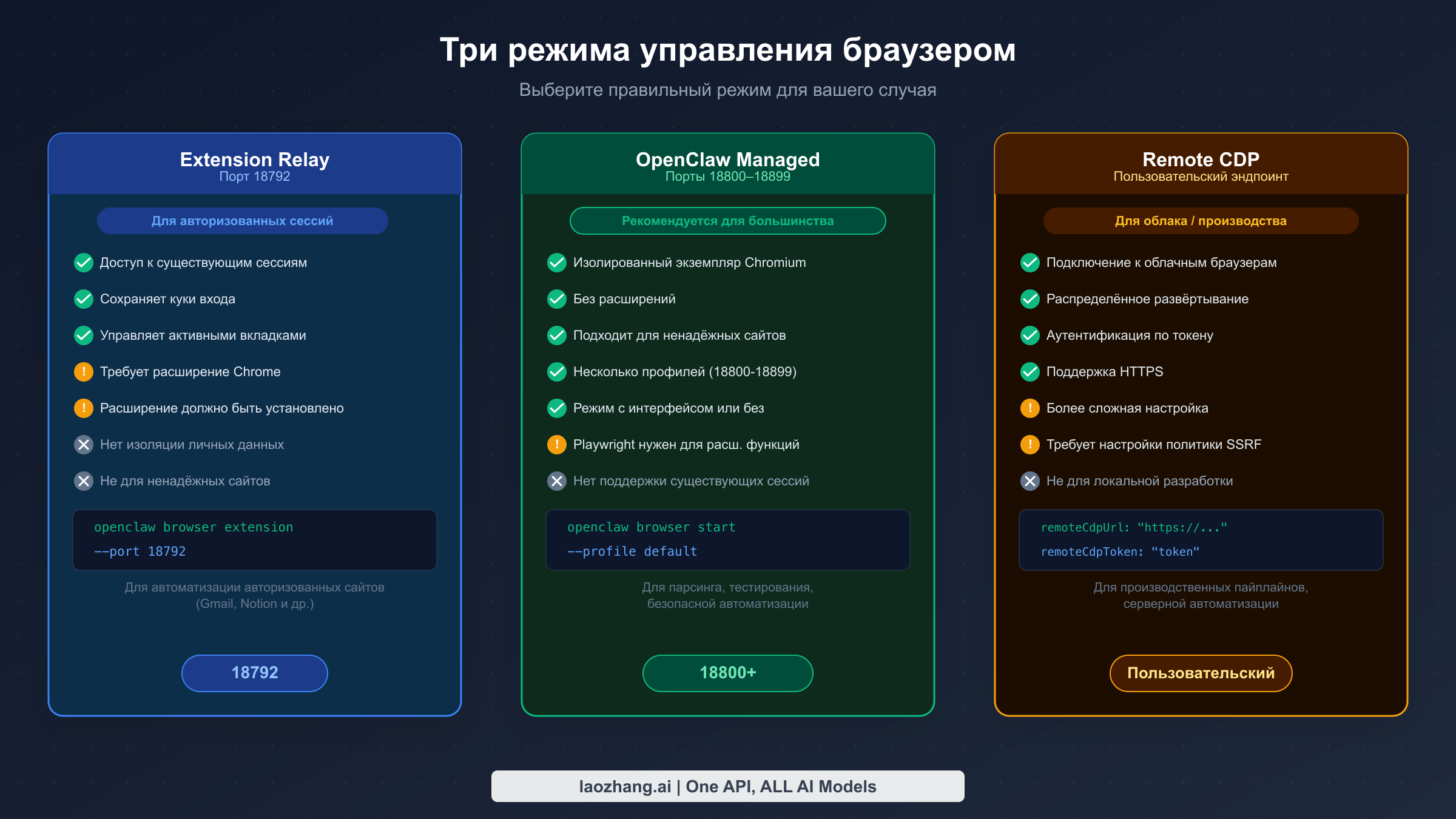

Управление браузером в OpenClaw построено на Chrome DevTools Protocol (CDP) с использованием постоянного WebSocket-соединения вместо HTTP-опроса. Существует три режима: Extension Relay (порт 18792) для управления существующими вкладками Chrome с сохранением состояния авторизации; OpenClaw Managed (порты 18800–18899) для изолированных экземпляров Chromium, идеальных для безопасной автоматизации; и Remote CDP для подключения к облачной браузерной инфраструктуре. Система снапшотов назначает числовые или основанные на роли ссылки (refs) каждому интерактивному элементу — эти refs устаревают при навигации, поэтому после любого изменения страницы необходимо повторно делать снапшот. С 2026 года Playwright служит базовым движком для расширенных функций, таких как генерация PDF и снапшоты в режиме ИИ.

Как работает управление браузером в OpenClaw: основы CDP

Возможность управления браузером в OpenClaw реализована не на основе скриншотов или визуального анализа — она работает на уровне протокола. Chrome DevTools Protocol (CDP) предоставляет двунаправленное WebSocket-соединение, позволяющее напрямую отправлять команды запущенному браузеру Chrome (или любому браузеру на основе Chromium). Это тот же канал, который использует собственный инструментарий разработчика Chrome при инспекции элементов или профилировании сетевых запросов.

Архитектурное преимущество здесь весьма значительно. В отличие от инструментов, которые делают скриншот, анализируют его визуально, а затем имитируют клики мышью, OpenClaw в реальном времени взаимодействует с движком рендеринга браузера. Когда вы выполняете команду browser click 12, OpenClaw транслирует её в соответствующую CDP-операцию — то есть браузер получает инструкцию на том же уровне, как если бы пользователь напрямую взаимодействовал с DOM. Такой детерминированный подход устраняет нестабильность визуальных инструментов автоматизации, где незначительное смещение кнопки или разница в отображении шрифтов могут привести к сбою.

CDP открывает около 300 команд в нескольких доменах: Page, Network, DOM, Runtime, Input и других. Постоянное WebSocket-соединение обеспечивает потоковую передачу событий в реальном времени, поэтому OpenClaw может асинхронно прослушивать сетевые запросы, записи консоли и события навигации по мере их возникновения, не опрашивая изменения после каждой команды.

Под капотом OpenClaw использует Playwright как движок управления CDP для расширенных функций. Playwright обрабатывает разрешение элементов через свою систему aria-ref и управляет жизненным циклом браузера. Для базовых ARIA-снапшотов без Playwright, OpenClaw использует подход через дерево доступности, который легче, но менее функционален для сложных взаимодействий. Для снапшотов в режиме ИИ, генерации PDF или скриншотов на уровне элементов Playwright необходимо устанавливать отдельно.

Чтобы понять полную интеграцию, полезно увидеть цепочку компонентов. Шлюз OpenClaw (по умолчанию порт 18791) выступает оркестрационным слоем, получая команды агента через HTTP или CLI. Служба управления (смещение от порта шлюза) управляет соединением с выбранным режимом браузера. В режиме Extension Relay расширение Chrome создаёт CDP-ретранслятор на порту 18792. В режиме Managed OpenClaw запускает собственный экземпляр Chromium. Агент — на базе GPT-4o, Claude или локальной модели — отправляет инструкции шлюзу, который транслирует их в CDP-операции для браузера.

Для разработчиков, строящих поверх этого, laozhang.ai предоставляет единый API-шлюз, дающий стабильный доступ к Claude, GPT-4o и другим моделям, которые можно использовать в качестве ИИ-бэкенда для рабочих процессов автоматизации браузера OpenClaw. Документация доступна на docs.laozhang.ai.

Перед началом убедитесь, что OpenClaw установлен согласно полному руководству по установке OpenClaw.

Три режима управления браузером: выбор подходящего

Три режима управления браузером OpenClaw не взаимозаменяемы — каждый существует для решения определённого набора задач. Выбор неподходящего режима приводит к лишним сложностям настройки, проблемам безопасности или сбоям автоматизации. Решение зависит от пяти вопросов: нужен ли вам доступ к существующей авторизованной сессии? Нужна ли изоляция от личных данных браузера? Браузер работает локально или в облаке? Насколько сложную настройку вы готовы принять? Насколько важна изоляция безопасности?

Режим Extension Relay (порт 18792) подключает OpenClaw к существующему браузеру Chrome через небольшое расширение. Этот подход даёт агенту полный доступ к любой открытой вкладке, включая вкладки с уже выполненной аутентификацией. Если вам нужно автоматизировать задачи внутри Gmail, Notion, корпоративного интранета или любого сайта со сложным входом или SSO, Extension Relay — правильный выбор. Расширение создаёт локальный CDP-ретранслятор, к которому подключается служба управления OpenClaw, перенаправляя команды фактически запущенному экземпляру Chrome.

Практическое следствие: для Extension Relay требуется установленное расширение Chrome, привязанное к активной вкладке. Агент может перечислять вкладки, выбирать конкретную и взять над ней управление, включая куки и авторизованное состояние. Важная оговорка по безопасности: для любых автоматизированных задач следует использовать выделенный профиль Chrome, а не личный профиль — расширение по дизайну имеет доступ ко всему в этом профиле.

Режим OpenClaw Managed (порты 18800–18899) запускает и управляет выделенным изолированным экземпляром Chromium отдельно от личного браузера. Нет общих куки, истории, и нет риска взаимного загрязнения между просмотром и автоматизацией. OpenClaw может одновременно запускать несколько управляемых профилей, каждый из которых занимает разный порт в диапазоне 18800–18899. Это рекомендуемый режим для большинства рабочих процессов автоматизации, включая веб-скрейпинг, тестирование и пакетную обработку форм.

Управляемый браузер может работать в безголовом режиме (без UI, невидимый) для серверных сред или в режиме с интерфейсом (видимое окно) для отладки. Расширенные функции, такие как подмена геолокации, эмуляция устройств, пользовательские HTTP-заголовки и симуляция офлайн-режима, доступны в управляемом режиме через параметры конфигурации.

Режим Remote CDP подключает OpenClaw к внешнему браузеру на основе Chromium, обычно работающему в облачной среде. Вы настраиваете URL конечной точки и токен аутентификации в настройках OpenClaw. Этот режим предназначен для производственных конвейеров, где браузерная инфраструктура управляется отдельно — например, для кластера облачных браузеров, работающих за балансировщиком нагрузки.

Ниже приведено сравнение ключевых критериев выбора:

| Критерий | Extension Relay | OpenClaw Managed | Remote CDP |

|---|---|---|---|

| Доступ к существующим сессиям | Да | Нет | Зависит от настройки |

| Требует расширение Chrome | Да | Нет | Нет |

| Изолирован от личных данных | Нет | Да | Да |

| Работает локально | Да | Да | Нет |

| Облако / производство | Нет | Возможно | Да |

| Сложность настройки | Средняя | Низкая | Высокая |

| Порт по умолчанию | 18792 | 18800+ | Пользовательский |

Примечание по выбору между режимами, когда оба могут работать: если сайт требует новую сессию (без куки), предпочтите Managed; если на сайте есть существующая авторизованная сессия, которую сложно воссоздать программно, используйте Extension Relay с выделенным профилем.

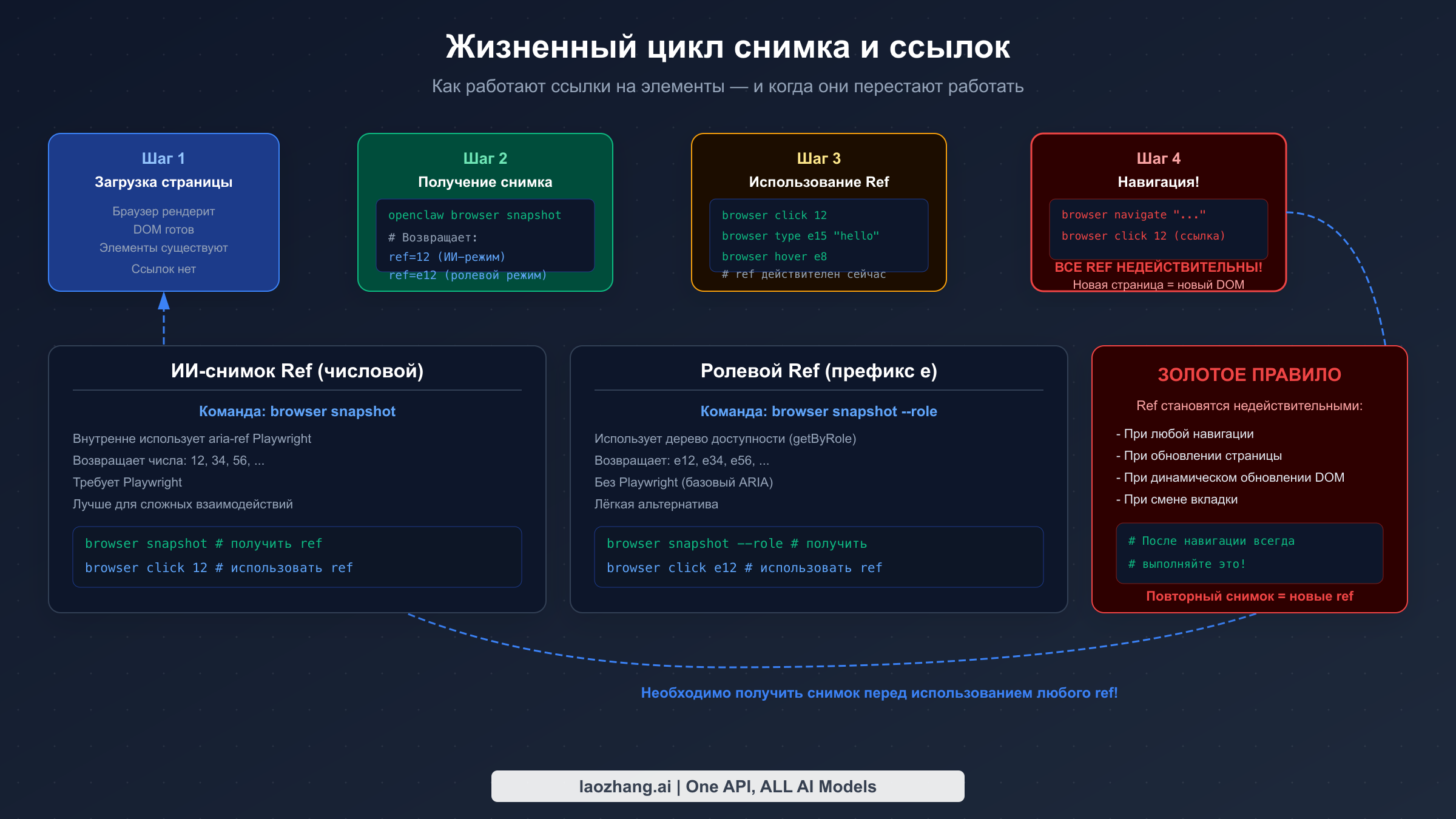

Как работает система снапшотов и ссылок

Система снапшотов и ссылок позволяет ИИ-агентам взаимодействовать с элементами браузера без хрупких CSS-селекторов или визуального сопоставления. При выполнении openclaw browser snapshot OpenClaw сканирует всю страницу и присваивает уникальный числовой ref каждому интерактивному элементу — кнопкам, полям ввода, ссылкам, выпадающим спискам и прочему. Затем агент использует эти refs для указания нужного элемента: browser click 12 кликает на элемент 12, browser type e15 "hello" вводит текст в элемент 15.

Существует два различных режима снапшотов. Снапшоты в режиме ИИ генерируют числовые refs (например, 12, 34). Они внутренне используют разрешение aria-ref Playwright, сопоставляя семантическую информацию доступности со стабильными числовыми идентификаторами. При установленном Playwright снапшоты в режиме ИИ являются режимом по умолчанию и лучше подходят для сложных взаимодействий.

Снапшоты в режиме ролей генерируют refs с префиксом "e" (например, e12, e34). Они напрямую используют дерево доступности браузера через подход сопоставления getByRole(). Снапшоты ролей работают без установленного Playwright, что делает их резервным вариантом для минимальных настроек.

Важнейшее правило системы снапшотов — жизненный цикл refs: refs действительны только для текущего состояния страницы. Любое навигационное событие — клик по ссылке, вызов browser navigate или JavaScript-редирект — делает все существующие refs недействительными. После навигации DOM-структура новой страницы полностью отличается, и старые числа refs бессмысленны.

Практический паттерн надёжной автоматизации выглядит так: перейдите по URL, сделайте снапшот, найдите ref целевого элемента в выводе снапшота, выполните взаимодействие, проверьте, вызвало ли взаимодействие навигацию или значительное изменение DOM, и если да, сделайте новый снапшот перед продолжением.

Практические рабочие процессы автоматизации браузера

Рабочий процесс 1: Автоматизация авторизованной сессии с Extension Relay

Это наиболее распространённый сценарий для Extension Relay. Суть в автоматизации задач внутри веб-приложения, где вы уже авторизованы — например, экспорт отчётов из BI-дашборда, заполнение регулярных форм или мониторинг страниц статуса с аутентификацией.

Сначала настройте провайдера ИИ через процесс настройки LLM. Затем с активным Extension Relay и подключённым расширением Chrome откройте целевой сайт в браузере. Последовательность начинается с:

bashopenclaw browser tabs # список доступных вкладок openclaw browser tab select 3 # переключиться на нужную вкладку openclaw browser snapshot # сканировать интерактивные элементы

Снапшот возвращает список элементов с их refs. Агент анализирует этот вывод и определяет элементы для взаимодействия. Далее рабочий процесс может выглядеть так: клик на кнопку экспорта (ref 8), ожидание появления модального окна, повторный снапшот для получения refs элементов модального окна, заполнение полей диапазона дат, клик на подтверждение.

Рабочий процесс 2: Изолированный веб-скрейпинг с Managed-режимом

Для извлечения данных с публичных сайтов Managed-режим является правильным выбором. Изоляция означает отсутствие риска для личных куки или состояния браузера, и вы можете запускать несколько профилей параллельно для повышения пропускной способности.

bashopenclaw browser start --profile scraper-1 # запустить управляемый браузер openclaw browser navigate "https://target-site.com/data" openclaw browser wait # ожидать загрузки страницы openclaw browser snapshot

Из снапшота агент определяет элементы данных — строки таблицы, текстовые блоки, ссылки для перехода. Он извлекает текстовое содержимое из конкретных refs, переходит по страницам, кликая на ref кнопки «Следующая», и повторяет процесс до обработки всех страниц.

Рабочий процесс 3: Мониторинг и оповещение

Особенно полезный паттерн — периодический мониторинг: проверка страницы на наличие изменений и запуск действия при появлении определённого элемента.

bashopenclaw browser navigate "https://status-page.com" openclaw browser snapshot # если условие выполнено: отправить уведомление через настроенный канал

Поскольку OpenClaw подключён к каналам обмена сообщениями (Telegram, Slack, Discord и т.д.), рабочий процесс мониторинга может отправлять оповещения напрямую через каналы связи агента. При интенсивных рабочих процессах обратитесь к лучшим практикам управления токенами.

Лучшие практики безопасности для Browser Relay

Автоматизация браузера вводит аспекты безопасности, которые легко упустить. Конфигурация безопасности для большинства пользователей включает три уровня.

Во-первых, используйте выделенный профиль Chrome для любой автоматизации через Extension Relay — никогда не запускайте автоматизированные задачи в профиле личного браузера. В январе 2026 года команда ZeroPath обнаружила уязвимость в ретрансляторе браузера OpenClaw, при которой привязка к loopback-адресу могла быть обойдена в определённых сетевых конфигурациях. OpenClaw выпустил патч в последующих версиях.

Во-вторых, заблокируйте порт шлюза (18791) и порт ретранслятора (18792) на уровне брандмауэра от внешнего доступа. В-третьих, для Remote CDP-режима всегда используйте HTTPS-соединения и настраивайте токены аутентификации. Параметр remoteCdpToken обеспечивает аутентификацию при подключении к облачному конечному браузеру.

Для защиты от SSRF OpenClaw включает настраиваемые политики SSRF, ограничивающие URL-адреса, к которым может обращаться управляемый браузер. Один часто упускаемый из виду риск — утечка учётных данных через снапшоты. Когда агент обрабатывает снапшот страницы с конфиденциальными данными форм, эти данные могут появиться в выводе снапшота, обрабатываемом ИИ-моделью.

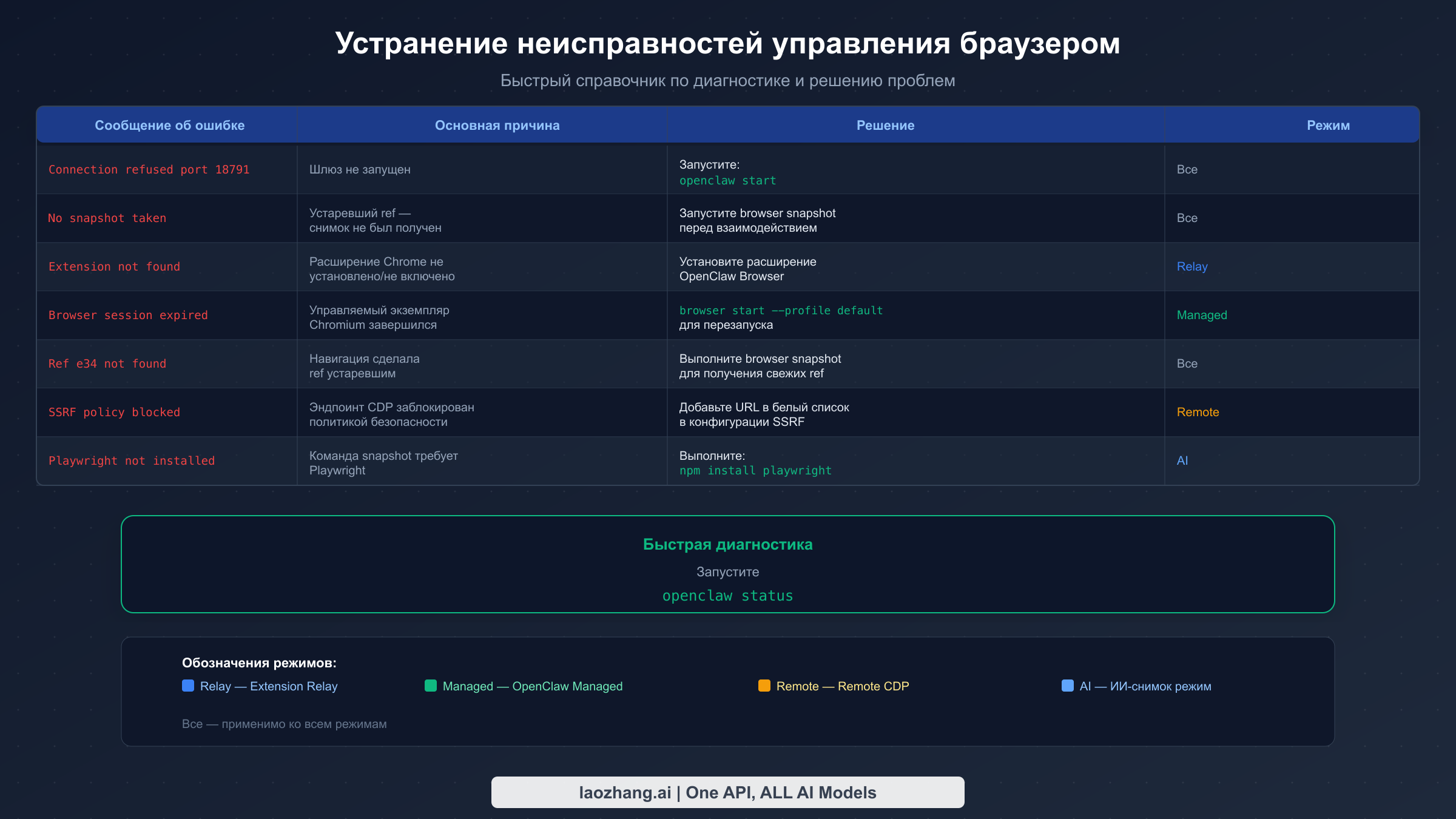

Устранение неполадок управления браузером: сообщения об ошибках и исправления

Наиболее распространённый источник проблем с управлением браузером OpenClaw — сбои подключения, почти всегда проявляющиеся как «Невозможно подключиться к службе управления браузером OpenClaw (тайм-аут 20000 мс)». Прежде всего проверьте, запущен ли шлюз OpenClaw: openclaw gateway status. Если нет, запустите его с помощью openclaw gateway start.

Если шлюз запущен, но вы всё равно получаете ошибку тайм-аута, проверьте, занят ли порт управления (18791): lsof -i:18791 на macOS/Linux или netstat -ano | findstr 18791 на Windows. Завершите конфликтующий процесс и перезапустите шлюз.

Для пользователей Windows, особенно работающих с OpenClaw внутри WSL2, брандмауэр Windows часто блокирует виртуальный сетевой интерфейс WSL2. GitHub issue #30196 документирует эту проблему. Исправление: создайте правило портового прокси: netsh interface portproxy add v4tov4 listenport=18791 listenaddress=0.0.0.0 connectport=18791 connectaddress=$(wsl hostname -I).

Переменные среды прокси создают скрытый режим отказа. Если установлены HTTP_PROXY, HTTPS_PROXY или ALL_PROXY, CDP-соединения могут маршрутизироваться через прокси, вызывая тайм-ауты. Решение: добавьте localhost и 127.0.0.1 в переменную NO_PROXY: export NO_PROXY="localhost,127.0.0.1,::1".

Ошибка «Вкладка не найдена» и «ref не найден» после использования устаревшего ref имеют одну причину: произошла навигация, а refs не обновились. После любой команды навигации браузера вы должны делать новый снапшот перед ссылкой на любой элемент.

Для сбоев Playwright установите его и браузерные бинарники:

bashnpm install playwright npx playwright install chromium

Встроенная команда openclaw doctor запускает комплексную диагностику, проверяя все компоненты. Запустите её первой при устранении неполадок. Для ошибок API-ключей обратитесь к руководству по устранению неполадок API-ключей. Ошибки ограничения скорости описаны в руководстве по управлению ограничениями запросов.

Расширенная конфигурация: порты, профили и производительность

Схема портов следует шаблону фиксированного смещения. Шлюз работает на порту 18791. Служба управления работает на порту шлюза + 9 (18800 для профиля по умолчанию). Каждый дополнительный управляемый профиль браузера занимает следующий порт: профиль 1 использует 18800, профиль 2 — 18801 и т.д. Extension Relay занимает порт 18792. Для одновременного запуска нескольких изолированных сессий:

bashopenclaw browser start --profile job-1 # использует 18800 openclaw browser start --profile job-2 # использует 18801 openclaw browser start --profile job-3 # использует 18802

Каждый профиль хранит собственные куки, данные хранилища и историю просмотров. Безголовый режим подходит для серверных сред, где нет дисплея. Режим с интерфейсом ценен при разработке, поскольку вы можете наблюдать за выполнением автоматизации.

Конфигурация пользовательского пути к исполняемому файлу позволяет указать, какой браузер на основе Chromium OpenClaw использует для управляемого режима. По умолчанию используется системный Chromium, но можно указать конкретную версию Chrome, Brave или Edge.

Заключение: управление браузером OpenClaw на практике

Система управления браузером OpenClaw представляет собой целостный подход к ИИ-автоматизации веб-задач. Основа CDP даёт ей детерминированный, надёжный контроль, которому визуальные инструменты автоматизации не могут соответствовать. Три режима покрывают весь спектр от личных авторизованных рабочих процессов до производственных облачных развёртываний.

Практические ограничения, которые нужно учитывать: refs устаревают при навигации, поэтому дисциплина снапшотов обязательна; Extension Relay требует выделенного профиля Chrome для безопасности; зависимость от Playwright необязательна, но открывает наиболее мощный режим снапшотов; переменные среды прокси являются распространённой скрытой причиной сбоев в производственных средах.

Это руководство отражает OpenClaw версии 2026.2.6-3 по состоянию на март 2026 года. Актуальную документацию см. на официальном сайте OpenClaw.