Auth модель OpenAI API теперь project-first. Для большинства разработчиков единственный секрет, который реально нужен для вызова API, это OPENAI_API_KEY. Organization ID и Project ID никуда не исчезли, но они больше не являются обязательной парой к каждому запросу. Они важны тогда, когда вам нужно явно выбрать scope, обычно потому, что вы состоите в нескольких organizations, все еще работаете с legacy user-key flow, или вызываете management endpoints, а не обычную model inference.

Это различие важно потому, что веб до сих пор смешивает три разных слоя: secret key, которая аутентифицирует request, organization, которая владеет projects и billing, и project, который задает members, budgets, permissions и большинство повседневных API keys. Если продолжать считать все три сущности равными setup-полями, вы будете вставлять лишние headers в уже рабочий код и тратить больше времени на отладку тех случаев, где scope действительно играет роль.

Этот материал был проверен по текущей документации OpenAI API, help-center документам по projects, гайду по безопасности API keys и актуальному исходному коду официального Python SDK 2 апреля 2026 года.

TL;DR

- Базовая credential для OpenAI API по-прежнему является secret API key.

- В большинстве актуальных setup для обычных model calls достаточно project-scoped key.

- Текущая auth documentation OpenAI требует

OpenAI-OrganizationиOpenAI-Projectтолько тогда, когда вы принадлежите нескольким organizations или обращаетесь к projects через legacy user API key. - Project-scoped personal keys и service-account keys уже привязаны к одному project, поэтому многим requests не нужны дополнительные scope headers.

OPENAI_ADMIN_KEYотличается от обычной inference key. Это credential для organization и project management endpoints.- Если у вас есть key, но вы не знаете, к какой org она относится,

GET /v1/meможет показать organizations, связанные с этой key.

Короткий ответ: что нужно на практике

Если нужен совсем короткий ответ, используйте эту матрицу:

| Ситуация | Что нужно | Почему |

|---|---|---|

| Обычный API call с key, созданной внутри того project, который вы используете | OPENAI_API_KEY | Key уже scoped к этому project, поэтому request можно держать минимальной |

| Вы состоите в нескольких organizations или используете legacy user-key flow и должны явно выбрать scope | OPENAI_API_KEY плюс OpenAI-Organization и, возможно, OpenAI-Project | Auth docs OpenAI описывают эти headers как механизм явного выбора organization или project |

| Вы листаете или управляете project keys и другими org-level ресурсами | OPENAI_ADMIN_KEY | Это management endpoints, а не обычные inference requests |

Самый быстрый способ убрать путаницу — перестать спрашивать "нужны ли мне API key и organization ID?" как будто это неразделимая пара. Более точный вопрос звучит так: какой тип key я использую, и знает ли этот request свой project уже сейчас?

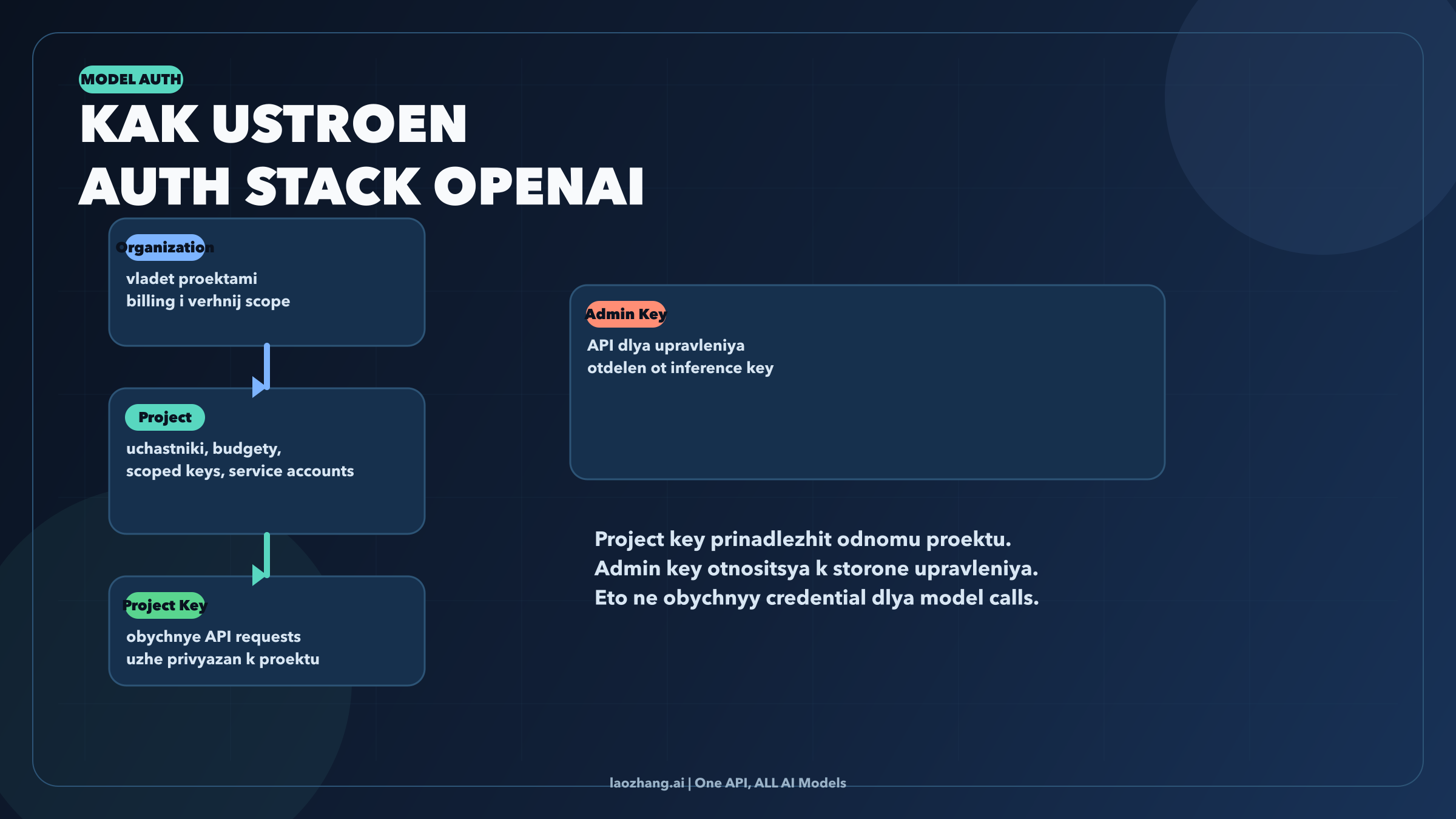

Текущая auth модель OpenAI

Текущую платформу OpenAI проще всего понимать как иерархию:

- На верхнем уровне находится organization.

- Внутри нее создаются один или несколько projects.

- Внутри project создаются project-scoped keys и service accounts.

- Параллельно существует путь с admin keys для organization и project management endpoints.

Именно поэтому старый совет "везде указывайте API key и org ID" сегодня ощущается устаревшим. Текущая help-center documentation прямо говорит, что members project могут создавать personal API key, scoped только к этому project и его ресурсам. Текущая auth reference при этом уточняет, что OpenAI-Organization и OpenAI-Project нужны только для явного выбора scope, особенно в сценариях с несколькими organizations или legacy user-key access. Вместе эти два факта описывают платформу, в которой обычный путь через project key сознательно сделан проще, чем старый header-heavy паттерн.

Здесь важна еще одна деталь. OpenAI также поддерживает service accounts, и они тоже project-scoped. Они предназначены для системного доступа, а не для конкретного человека. При создании такой учетной записи OpenAI сразу генерирует secret key и предупреждает, что позже этот secret увидеть уже не получится. На практике это значит, что service-account keys ведут себя как credentials, привязанные к одному project для automation, а не как универсальная top-level org credential.

Отдельно существует путь с admin key. Если вы открываете reference pages для управления projects и видите примеры с OPENAI_ADMIN_KEY, вы уже находитесь в management plane. Это не та credential, которую вы используете для responses.create, listing models или других обычных application calls.

Когда OPENAI_API_KEY достаточно

Для большинства разработчиков именно здесь история и заканчивается.

Если secret key была создана в том project, который вы действительно хотите использовать, request обычно нужна только Bearer authentication. Вы не делаете request более "правильной", если добавляете org и project headers только потому, что в старых snippets они были. Во многих случаях эта дополнительная конфигурация приносит шум, а не безопасность.

Текущая документация OpenAI поддерживает эту модель с двух сторон. Во-первых, API keys определены как основной механизм auth. Во-вторых, OpenAI-Organization и OpenAI-Project оставлены для явного выбора scope, а не для каждой request по умолчанию. Официальный Python SDK подтверждает то же самое: он автоматически читает OPENAI_API_KEY и отправляет OpenAI-Organization или OpenAI-Project только если вы явно задали OPENAI_ORG_ID или OPENAI_PROJECT_ID.

Это важно, потому что многие интеграции сегодня ломаются по очень обычной причине: разработчик предполагает, что минимальная рабочая конфигурация неполна, если в ней нет всех возможных identifiers. В текущей project model OpenAI полезная привычка противоположна. Начинайте с самой маленькой request, которая соответствует вашему типу key. Добавляйте явный выбор scope только тогда, когда сценарий действительно этого требует.

Когда также нужны Organization ID или Project ID

Organization ID и Project ID остаются реальными и важными. Просто сегодня это более узкие инструменты, чем кажется по многим результатам поиска.

Самый очевидный современный use case — тот, который OpenAI документирует прямо: вы состоите в нескольких organizations или обращаетесь к projects через legacy user API key. В такой ситуации платформе может понадобиться, чтобы вы явно указали, какая organization или какой project должны принять request. Именно тогда OpenAI-Organization и OpenAI-Project становятся правильным решением.

Еще одно место, где вы часто увидите эти значения, — сторонние connectors. Инструмент может просить API key, org ID и project ID, потому что ему нужен явный routing для собственной account model, usage tracking или multi-tenant setup. Это не означает автоматически, что каждая прямая request к OpenAI API требует ту же троицу. Это означает только то, что connector решил эти поля показать.

Практическое правило простое. Если key уже несет нужный вам project scope, обычная request остается маленькой. Если platform или tool требует явно снять неоднозначность scope, тогда org или project identifiers действительно нужны.

Чего делать не стоит, так это сжимать обе реальности в одну фразу вроде "OpenAI требует API key и organization ID". Для текущей платформы такое утверждение уже слишком широкое.

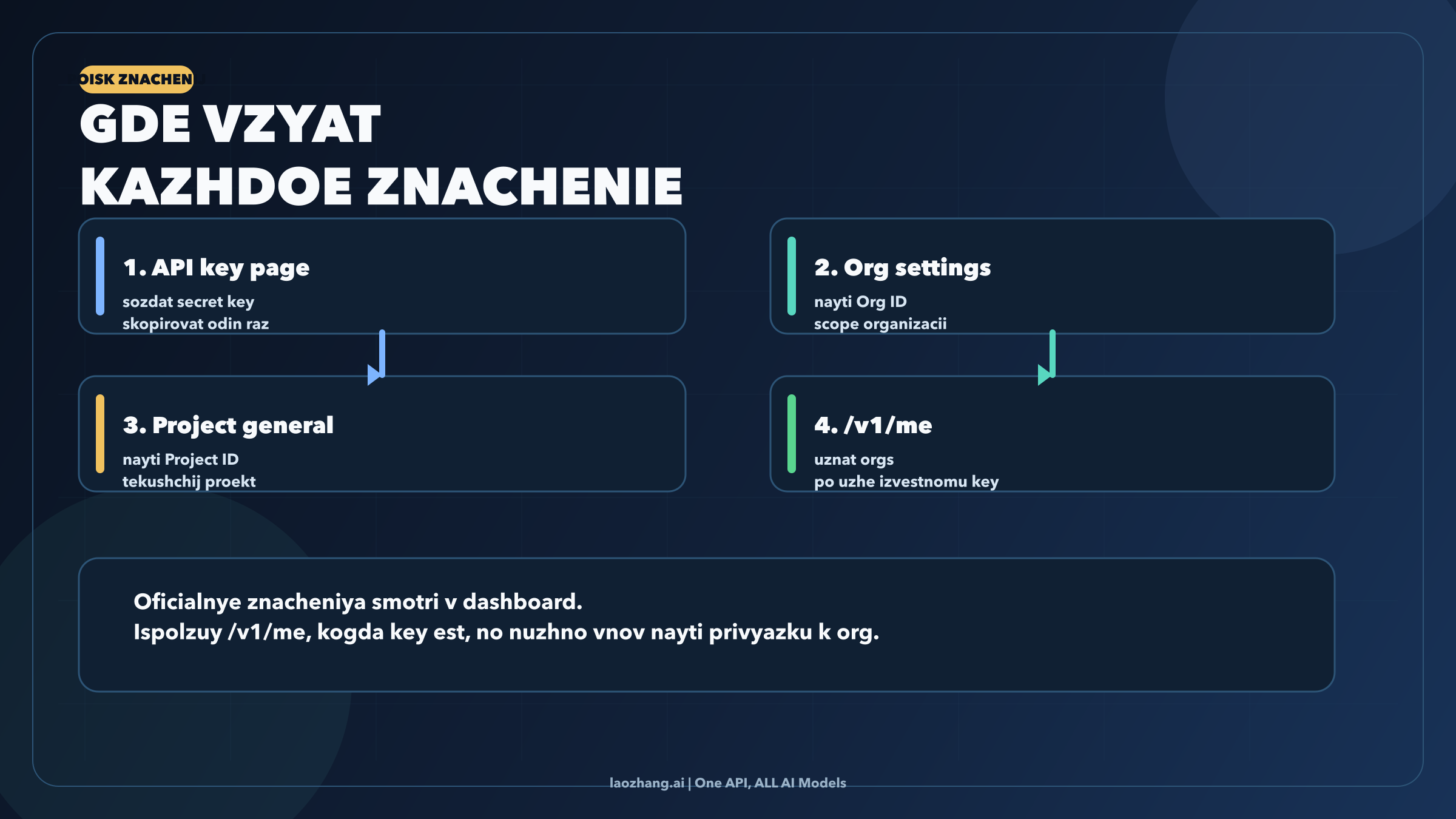

Где найти каждое значение

Эти значения лежат в разных местах, потому что они решают разные задачи.

Secret API Key

Help center OpenAI говорит прямо: secret API key находится на API key page. Это та credential, о которой нужно думать в первую очередь, если ваша цель — просто запустить API request.

Organization ID

Auth reference OpenAI указывает, что organization IDs находятся на странице organization settings. Отдельная статья help center также отмечает, что organization name можно менять, а сам organization ID уникален и не подлежит изменению.

Project ID

Та же auth reference говорит, что project IDs находятся на странице general settings выбранного project. Именно этот identifier вы используете, когда должны сообщить OpenAI или connector, какому project должна принадлежать request.

Если у вас есть только key

Это один из самых полезных rescue tricks в текущем наборе официальных источников. Help center OpenAI пишет, что можно вызвать /v1/me, передав API key как Bearer token, чтобы увидеть пользователя и organizations, связанные с этой key.

bashcurl https://api.openai.com/v1/me \ -H "Authorization: Bearer $OPENAI_API_KEY"

Это не заменяет все проверки в dashboard, но если вы разбираете connector или чистите старое окружение и у вас есть только известная key, это обычно самый быстрый способ восстановить org mapping.

Рабочие примеры

Правильный пример зависит от того, какой auth path вы определили выше.

1. Обычный project-scoped request

Если ваша key уже принадлежит нужному project, держите request минимальной:

bashcurl https://api.openai.com/v1/models \ -H "Authorization: Bearer $OPENAI_API_KEY"

Это базовая точка. Если такой вызов уже работает, он не станет лучше от добавления лишних scope headers.

2. Явный выбор organization или project

Если вам действительно нужно выбрать scope явно, используйте headers, которые документирует OpenAI:

bashcurl https://api.openai.com/v1/models \ -H "Authorization: Bearer $OPENAI_API_KEY" \ -H "OpenAI-Organization: $OPENAI_ORG_ID" \ -H "OpenAI-Project: $OPENAI_PROJECT_ID"

Используйте это потому, что ваш случай соответствует документированному условию, а не потому, что это выглядит "официальнее".

3. Python SDK и environment variables

Официальный Python client сейчас автоматически читает такие environment variables:

bashexport OPENAI_API_KEY="sk-..." export OPENAI_ORG_ID="org-..." export OPENAI_PROJECT_ID="proj_..."

pythonfrom openai import OpenAI client = OpenAI() response = client.responses.create( model="gpt-5.2", input="Say hello in one sentence." ) print(response.output_text)

Важная деталь не только в том, что SDK поддерживает OPENAI_ORG_ID и OPENAI_PROJECT_ID. Важнее то, что он считает их optional. Если вы их не задаете, client не выдумывает эти headers за вас.

4. Пример с admin key

Если вы работаете с project-management endpoints, это уже другой plane:

bashcurl "https://api.openai.com/v1/organization/projects/$OPENAI_PROJECT_ID/api_keys" \ -H "Authorization: Bearer $OPENAI_ADMIN_KEY"

Это хороший пример того, почему люди путаются. Это официальный пример OpenAI, но это не пример обычной model inference. Если вы копируете pattern из management plane в повседневный application code, вы решаете другую задачу.

Если следующий шаг после настройки auth у вас связан не со scope, а с проверкой реального model call, посмотрите наш гайд по GPT-5.4 free API. Если путаница возникла из-за смешения consumer surfaces и developer surfaces, наш гайд по OpenAI Sora API дает более чистую карту маршрута.

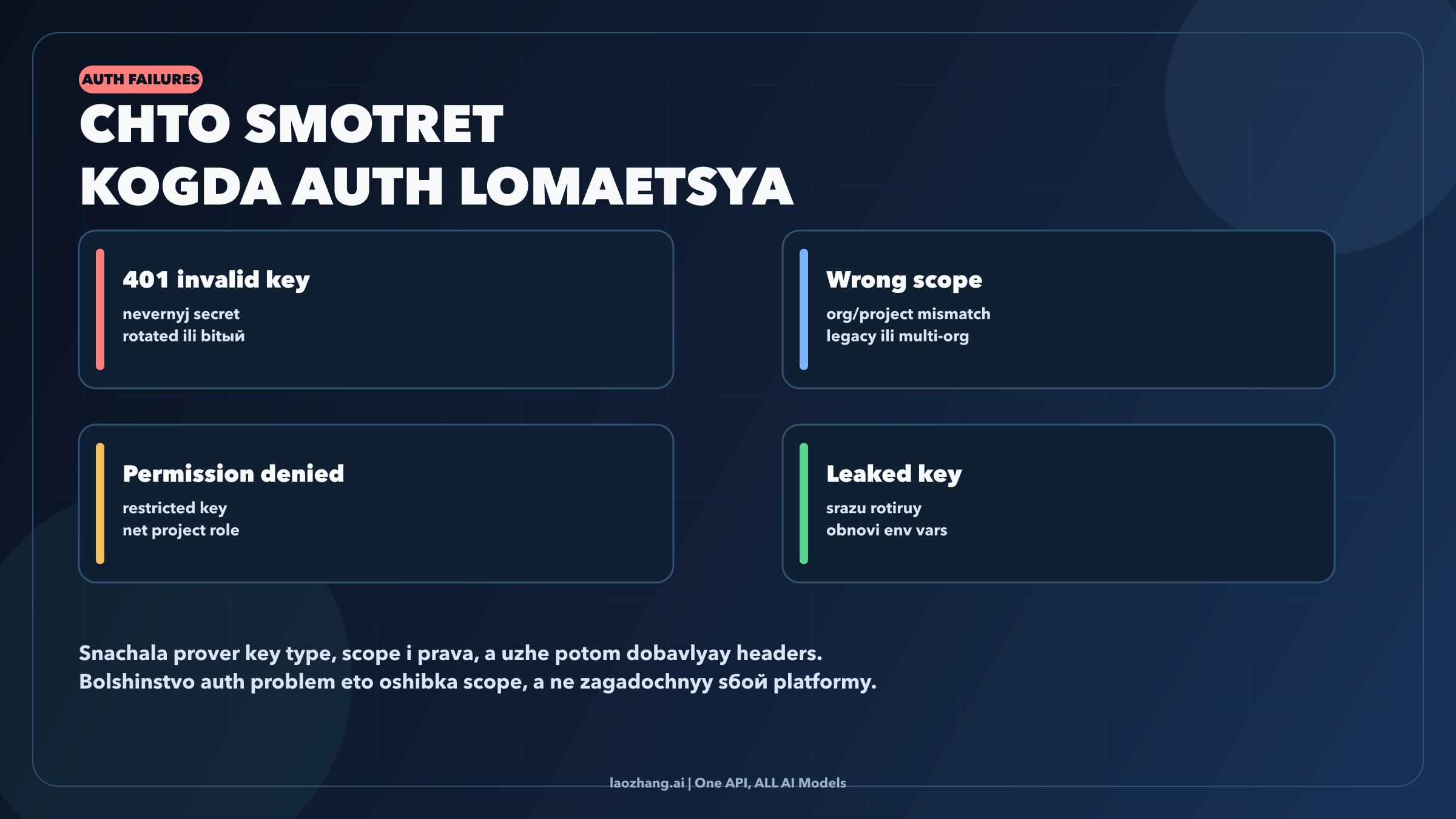

Типичные ошибки и troubleshooting

Большая часть auth-путаницы сводится к одной из четырех категорий.

1. 401 invalid API key

Это самый прямой случай. Secret неправильный, поврежденный, перестал работать после rotation или был скопирован с пробелами и мусорными символами. Базовый ориентир тут по-прежнему один: guidance OpenAI по безопасности API keys. Храните key в environment variables, не выносите ее в client-side код и быстро выполняйте rotation при подозрении на leak.

2. Key работает в одном месте, но не работает в другом

Часто это проблема scope, а не самой secret string. Connector может требовать явного выбора org или project. Legacy user-key flow тоже может нуждаться в headers, которые project-scoped key не требует. Прежде чем генерировать новые credentials, проверьте, не использует ли окружение другую organization, другой project или более старый auth pattern.

3. 403 permission denied или не хватает capability

OpenAI теперь поддерживает permissions All, Restricted и Read Only на уровне project. Если request проходит auth, но все равно падает на доступе к capability или resource, key может быть restricted, либо пользователю не хватает нужной project role для этого действия.

4. Вы утекли key или больше не можете ее увидеть

Guidance OpenAI однозначна: выполните rotation key и замените ее в окружении. Для service accounts особенно важно помнить, что secret показывается один раз при создании. Если вы ее потеряли, правильный путь — не пытаться восстановить hidden value в dashboard, а создать новый secret.

Стоит назвать еще одну ошибку, потому что она регулярно крадет время: не путайте org / project IDs из API Platform с другими identifiers в других продуктах OpenAI. Во время одной debugging-сессии разработчики часто одновременно видят API Platform docs, ChatGPT Enterprise setup pages, connector docs и community answers, но эти страницы говорят не об одном и том же слое.

Практическое правило, которое стоит запомнить

Считайте key credential, а IDs — selectors scope.

Формулировка маленькая, но она решает почти всю тему. Как только вы принимаете эту модель, текущая платформа OpenAI перестает выглядеть как куча пересекающихся полей. Project-scoped key становится default path для обычных application calls. Org и project IDs превращаются в явные controls routing для тех случаев, где они действительно нужны. А admin keys оказываются там, где им и место: credentials management plane, а не универсальный ответ на auth в OpenAI.

Если вы хотите запомнить из этой статьи только одну фразу, пусть это будет такая: в большинстве setup OpenAI API в 2026 году стартовая точка — OPENAI_API_KEY, а не охота за organization ID.