Claude Code sí tuvo una exposición real de código fuente interno en marzo de 2026. Según Anthropic, fue un release packaging mistake, no un breach externo, y no se expusieron datos sensibles de clientes ni credenciales. La pregunta útil ahora no es cuántos strings ocultos aparecieron en los mirrors. La pregunta útil es qué siguen diciendo hoy los documentos públicos de Anthropic sobre baneos, modelos actuales y rutas de autenticación y facturación. A 1 de abril de 2026, esos documentos públicos siguen apuntando a tres hechos: los baneos se describen como un tema de policy / terms, la capa pública superior de Claude Code sigue siendo Sonnet 4.6 y Opus 4.6, y Claude subscription, Console account y API-key billing son contratos distintos.

“Nota de evidencia: esta guía se basa en páginas oficiales de Anthropic revisadas el 1 de abril de 2026, incluidas help-center, release notes, policy y product pages, además del reporte de Axios del 31 de marzo, el reporte de Fortune del 26 de marzo y una inspección directa del paquete npm actual

@anthropic-ai/claude-code2.1.89.

TL;DR

- Sí, la filtración de código fuente de Claude Code fue real. Axios cita a Anthropic diciendo que un release anterior incluyó código fuente interno.

- Anthropic también dijo que no se expusieron datos sensibles de clientes ni credenciales.

- La página pública

Safeguards Warnings and Appealsde Anthropic dice que una cuenta puede ser baneada por violaciones repetidas de Usage Policy, creación de cuenta desde una ubicación no soportada o violaciones de Terms. No dice queleer la filtraciónsea por sí mismo un motivo de baneo. - Esa misma página ahora dice también que Anthropic está desplegando real-time cyber safeguards para Opus 4.6. Pueden bloquear solicitudes claramente maliciosas y parte del trabajo dual-use de descubrimiento de vulnerabilidades; eso no es lo mismo que un baneo de cuenta.

- La historia de Fortune del 26 de marzo y la de Axios del 31 de marzo no son el mismo incidente. La primera trató sobre un data store accesible públicamente; la segunda, sobre un error de empaquetado de Claude Code.

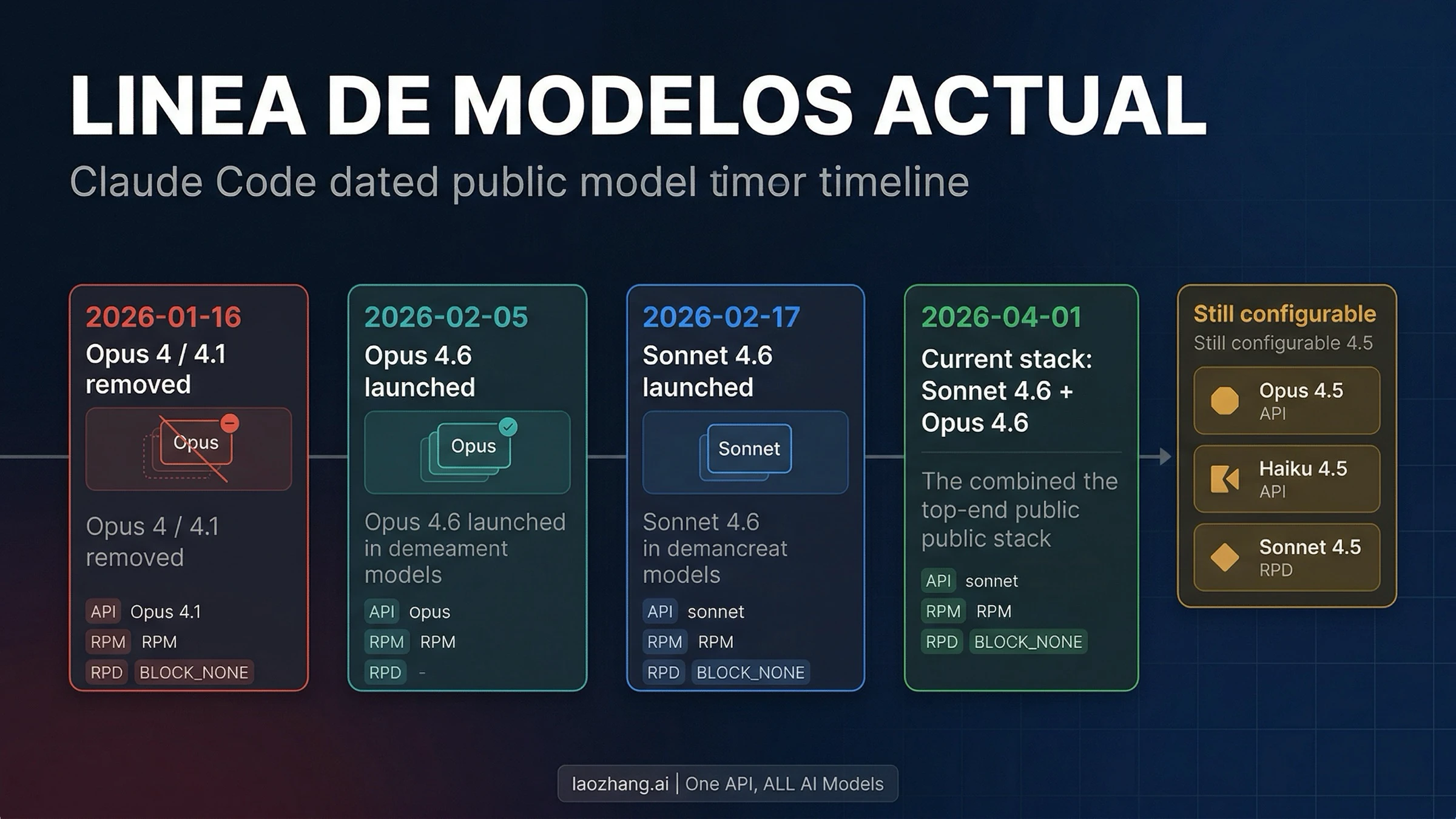

- La realidad pública actual de Claude Code en la parte alta sigue siendo Sonnet 4.6 y Opus 4.6. Algunos modelos 4.5 siguen siendo configurables, pero Opus 4 y 4.1 fueron eliminados de Claude y Claude Code el 16 de enero de 2026.

- Claude account y Console account pueden compartir el mismo email y aun así operar como sistemas independientes. Dentro de Claude Code,

ANTHROPIC_API_KEYtiene prioridad sobre el login de suscripción para efectos de facturación.

Qué se filtró realmente el 31 de marzo, y qué no

El error más común en este tema es convertir incidentes distintos en una sola narrativa de Anthropic filtró todo.

El 26 de marzo, Fortune informó sobre materiales internos de Anthropic aparentemente dejados en un data store accesible públicamente. Allí aparecían detalles de un modelo no lanzado, materiales de eventos internos y otros assets no públicos. En esa misma nota, Anthropic reconoció que estaba probando un modelo más fuerte con early-access customers. El foco de esa historia era una exposición más amplia de materiales internos.

El 31 de marzo, Axios informó algo más concreto para desarrolladores: Anthropic dijo que un release anterior de Claude Code había incluido código fuente interno. Esa declaración importa por dos motivos. Primero, confirma que la exposición del source code sí ocurrió. Segundo, delimita el incidente como un problema de empaquetado del release y afirma que no hubo exposición de customer data ni credentials.

Eso no es lo mismo que decir se filtraron datos de clientes, se filtraron los weights del modelo o se filtraron claves activas de usuarios. Si metes todo bajo una sola frase dramática, dejas al lector sin una base útil para decidir qué hacer.

También hay un detalle operativo que muchos resúmenes omiten: el paquete npm actual no tiene por qué verse igual que el publish roto original. Yo revisé directamente @anthropic-ai/claude-code 2.1.89 el 1 de abril de 2026. El tarball actual trae un único cli.js, no lista un archivo .map separado y el cli.js no termina con un footer sourceMappingURL=. Eso no borra la exposición original. Sí cambia la conclusión práctica para el usuario normal: la formulación correcta hoy no es el paquete live sigue sirviendo el mismo source map completo, sino sí hubo un mal publish, pero el paquete actual ya no presenta esa misma superficie obvia.

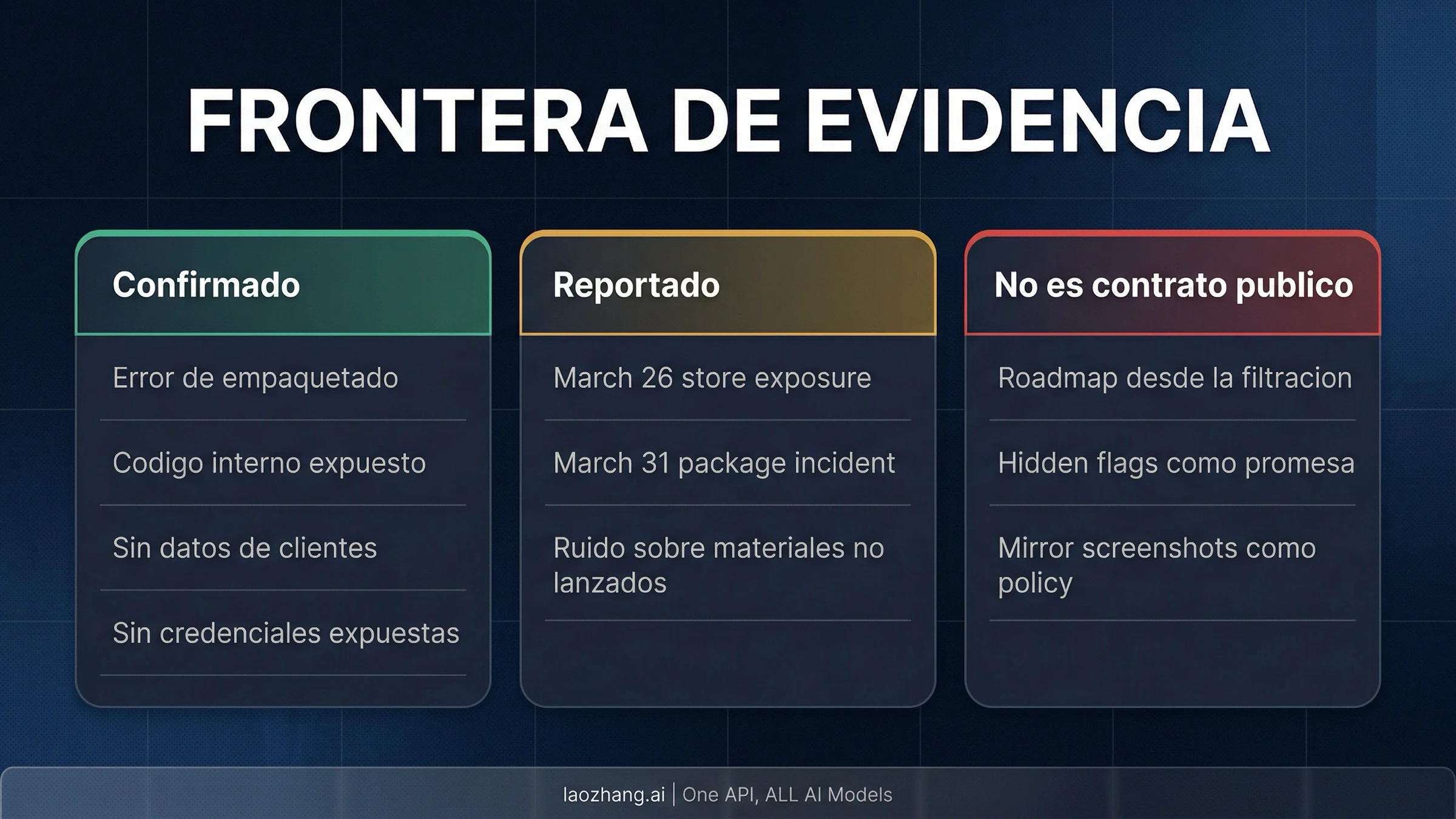

La forma más útil de sostener la historia es separarla en tres capas:

- oficialmente confirmado: Anthropic reconoció la exposición de source code interno y negó exposición de datos de clientes o credenciales

- confirmado por el estado actual del paquete: el npm package vigente ya no tiene la forma más simple de

source map pegado - todavía no es contrato público de producto: cualquier conclusión sobre roadmap, entitlement o rollout sacada solo de mirrors, leak strings o reverse engineering

Qué dice Anthropic públicamente sobre baneos y apelaciones

Si lo que te preocupa es ¿me pueden banear?, la fuente más útil es la página oficial Safeguards Warnings and Appeals. Ahí Anthropic enumera tres motivos públicos de suspensión: violaciones repetidas de Usage Policy, creación de cuenta desde una ubicación no soportada y violaciones de Terms of Service. La misma página explica que puede haber warnings y publica un camino de appeal para suspensiones o terminaciones erróneas.

En la versión actualizada el 1 de abril de 2026, esa misma página añade otra capa importante: Anthropic dice que está desplegando real-time cyber safeguards para Claude Opus 4.6. Según su propia descripción, esos safeguards bloquean actividades claramente maliciosas como mass data exfiltration o ransomware development, y también pueden bloquear parte del trabajo dual-use de ciberseguridad, incluido el vulnerability discovery. Eso es una capa distinta de la suspensión de cuenta, pero importa porque el rumor stream suele aplastar el request-level blocking y el account-level ban en una sola historia.

La importancia de esa página está tanto en lo que dice como en lo que no dice. Define la superficie pública de enforcement. Pero no dice que leer un mirror, ver un repo replicado o seguir la noticia sea un trigger independiente de suspensión. Por eso, la respuesta pública más defendible hoy sigue siendo estrecha: Anthropic documenta suspensiones basadas en policy y terms, además de algo de request-level cyber blocking, pero no documenta leer la filtración como motivo independiente.

Eso no significa que cualquier conducta alrededor de materiales expuestos sea segura. La Responsible Disclosure Policy de Anthropic pide a los investigadores de buena fe no exfiltrate, no download y no retain datos, no divulgar detalles públicamente antes de coordinar y no explotar una vulnerabilidad más allá de lo mínimo necesario para demostrarla. Ese documento está escrito para security research, no para el usuario normal de Claude, pero sí da una pista clara sobre cómo Anthropic enmarca el manejo de material interno expuesto.

Inferencia a partir de esas fuentes: los documentos públicos de Anthropic no respaldan la afirmación de que mirar la filtración te banea. Y un cyber request bloqueado en Opus 4.6 tampoco equivale automáticamente a una cuenta suspendida. Pero si tu conducta se parece menos a leí una noticia y más a guardé, usé o redistribuí material interno expuesto, estás claramente más cerca del tipo de comportamiento que las policies y los terms sí buscan gobernar.

Ese punto medio es más útil que los extremos. No pasa nada hagas lo que hagas es demasiado fuerte. Te banean por ver el repo no está respaldado. Lo que sí soporta la evidencia pública es una visión policy-based del enforcement, con warnings y appeals publicados, y sin una regla simple de leer = baneo.

Cuál es la realidad actual de modelos en Claude Code

La conversación sobre la filtración también devolvió a primer plano nombres de modelos viejos y nombres nuevos inferidos desde capturas. Para decisiones reales, eso ayuda poco. Lo que sirve es volver a la página actual de configuración de modelos.

Anthropic lista en Claude Code model configuration estos modelos soportados:

- Sonnet 4.6:

claude-sonnet-4-6 - Opus 4.6:

claude-opus-4-6 - Opus 4.5:

claude-opus-4-5-20251101 - Haiku 4.5:

claude-haiku-4-5-20251001 - Sonnet 4.5:

claude-sonnet-4-5-20250929

Eso ya responde a la parte más importante: la realidad pública actual en el top end de Claude Code sigue siendo Sonnet 4.6 y Opus 4.6. Al mismo tiempo, algunas rutas 4.5 siguen disponibles, así que lo más nuevo y lo todavía configurable no son lo mismo.

Las release notes ayudan a fijar la cronología:

- 16 de enero de 2026: Opus 4 y 4.1 se eliminaron de Claude y Claude Code

- 5 de febrero de 2026: lanzamiento de Opus 4.6

- 17 de febrero de 2026: lanzamiento de Sonnet 4.6

Si todavía ves contenido que presenta Opus 4 o 4.1 como si fueran la opción pública principal en Claude Code, ya está desactualizado.

Hay dos detalles adicionales que sí cambian decisiones prácticas.

El primero es el acceso. La propia página de model configuration dice que, en Pro plan, usar Opus en Claude Code requiere activar y comprar extra usage. Eso importa mucho más que cualquier nombre filtrado, porque determina si Opus 4.6 es realmente utilizable para ti hoy. Si quieres el desglose completo de planes, nuestra guía Claude Code Pro vs Max entra en más detalle.

El segundo es el long context. En Claude Code FAQ, Anthropic explica que el contexto de 1M está incluido en Claude Code para usuarios Max, Team y Enterprise con Opus 4.6. De nuevo, la información accionable viene de la documentación pública actual, no de la especulación alrededor de la filtración.

La forma corta y correcta de verlo hoy es:

- Sonnet 4.6 es la ruta pública principal

- Opus 4.6 es la ruta pública de máxima capacidad

- los modelos 4.5 siguen existiendo como opciones anteriores aún soportadas

- los nombres leak-derived no son contrato público hasta que aparezcan en docs, release notes o pricing

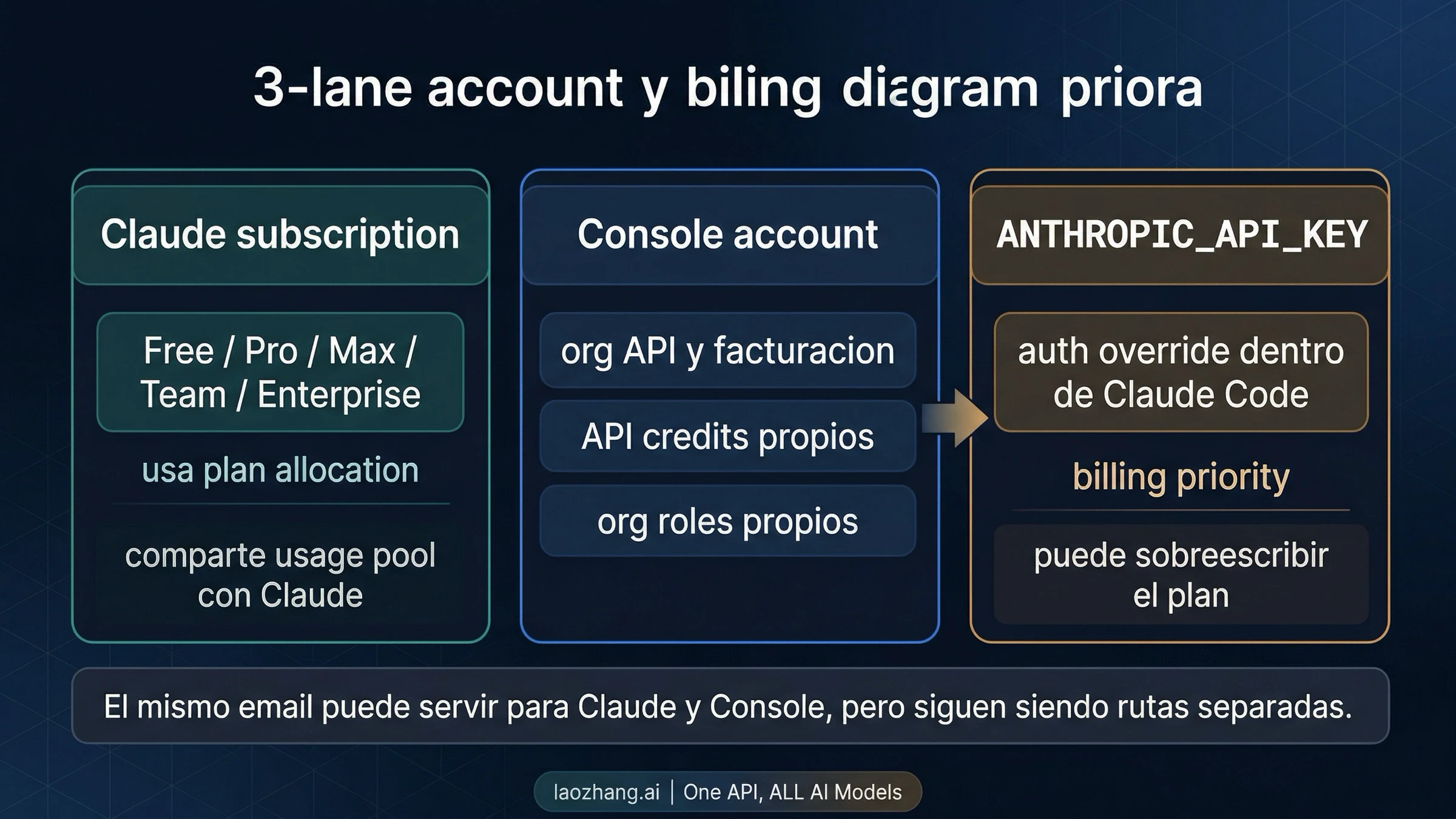

Cómo se separan Claude account, Console account y API-key billing en Claude Code

En la práctica, aquí es donde más usuarios se equivocan, porque confunden identidad con facturación.

Anthropic tiene una respuesta muy corta pero muy importante: Can I have a Claude account and a Console account?. La respuesta es Yes: puedes tener ambos con el mismo email y siguen operando de manera independiente.

Claude account es la superficie consumer / work product: Free, Pro, Max, Team y Enterprise viven ahí. Console account es la superficie API: organización, API billing, keys, rate limits y controles de desarrollador. Una persona puede tener ambos, pero eso no los convierte en el mismo bucket presupuestario.

Anthropic deja claro el lado de suscripción en Using Claude Code with your Pro or Max plan. Si entras en Claude Code con las mismas credenciales que usas para Claude, Claude y Claude Code consumen de la misma usage pool del plan.

La trampa más común está en Managing API key environment variables in Claude Code. Anthropic dice explícitamente que Claude Code prioriza las API keys en environment variables sobre la autenticación por suscripción. Eso significa que si tienes ANTHROPIC_API_KEY en el shell, Claude Code puede facturar por la cuenta API asociada a esa key aunque también estés logueado con tu suscripción.

El modelo mental más útil queda así:

| Ruta | Qué es | Cómo factura Claude Code | Error común |

|---|---|---|---|

| Claude subscription login | Free / Pro / Max / Team / Enterprise | Usa la asignación del plan y la ruta de extra usage | creer que siempre domina sobre cualquier API key |

| Console account | organización API pay-as-you-go | Usa API credits y settings de la org | creer que mismo email = mismo presupuesto |

ANTHROPIC_API_KEY | override explícito de autenticación API | Tiene prioridad sobre el login de suscripción para billing | olvidar que la variable sigue activa |

Conviene sumar dos detalles más.

Primero, Anthropic dice en la guía de Pro/Max que si ya estás autenticado vía Claude Console pay-as-you-go, puedes ejecutar /login para volver al plan de suscripción. Es la forma oficial de cambiar de camino, no un truco informal.

Segundo, Claude Code FAQ explica la lógica organizacional. Ahí Anthropic dice que puedes añadir usuarios a la Console org con roles Claude Code User o Developer, y que luego esos usuarios deben usar /login para elegir la cuenta correcta. También explica que si deberías tener acceso por Team o Enterprise pero ves un error del tipo Claude Max or Pro is required, es muy posible que hayas elegido el método de login incorrecto.

En otras palabras, la lógica interna de cuentas realmente útil ya está publicada:

- un mismo email puede existir en Claude y en Console

- suscripción y API billing son sistemas distintos

ANTHROPIC_API_KEYcambia el billing path real dentro de Claude Code/statusy/loginson las herramientas básicas para no confundirse

Si lo que necesitas es un API contract estable para producción, trátalo como un problema de API, no como un hueco dentro del flujo de suscripción de Claude Code.

Qué detalles leak-derived no deberían cambiar tus decisiones todavía

Aquí hay que separar interesante de accionable.

Sí, la inspección del bundle y la cobertura de la filtración muestran señales reales. Incluso en el bundle actual aparecen strings como --console, --claudeai, /login, setup-token o --enable-auto-mode. Pero que una string exista en el código no significa que hoy tengas ese entitlement de forma pública.

Una string en un bundle no equivale a un contrato público actual. Un nombre visto en una filtración no equivale a un feature lanzado. Auto mode es el mejor ejemplo. Puedes ver el nombre en código o en changelog, pero la disponibilidad real sigue definida por la documentación pública sobre plan, modelo, admin enablement y superficie soportada. Si quieres el detalle de ese contrato, consulta nuestra guía de Claude Code Auto mode.

La misma regla sirve para cualquier feature leak-derived:

- si Anthropic ya lo publicó en help-center, release notes, pricing o product docs, puedes tomarlo como contrato actual

- si la única evidencia es un mirror, un feature flag name o una string reverse-engineered, trátalo como señal de roadmap

- si lo filtrado contradice el help center actual, gana el help center hasta que Anthropic publique un cambio

No es timidez. Es la única forma de no comprar el plan equivocado, no elegir el login path incorrecto o no prometer a tu equipo algo que todavía existe solo como string en un artefacto filtrado.

Qué hacer ahora

Si eres un usuario normal de Claude Code, el siguiente paso no es coleccionar folklore de la filtración. Es alinear tu setup real:

- Actualiza Claude Code y deja de asumir que el paquete npm actual es idéntico al publish roto original.

- Ejecuta

/statuspara ver qué auth path está activo de verdad. - Si querías usar plan usage, comprueba que

ANTHROPIC_API_KEYno esté desviando la facturación. - Elige modelos según la lista actual de modelos soportados, no según nombres repetidos fuera de la documentación pública.

Si lo que te preocupa es el riesgo de baneo, vuelve a las public policy pages de Anthropic. Lo que ahí aparece es una visión policy-based del enforcement, no una regla simplista de lo viste, te banearon. Si crees que tu cuenta fue suspendida por error, Anthropic publica un appeal path precisamente para eso.

Si eres administrador o team lead, la lección más valiosa no es qué feature secreto apareció en la filtración. La lección es cuánta gente ya confunde login methods, model availability y billing precedence. Corregir eso tiene mucho más valor inmediato.

Y si eres un investigador de seguridad o un power user, mantén separadas las categorías. Entender el exposure, usar el producto según el contrato público y tratar los assets internos expuestos como si fueran una superficie de trabajo válida son tres cosas distintas. La última es la que más se acerca al tipo de problemas que quieres evitar.

La conclusión más útil es también la menos dramática: la filtración fue real, pero el contrato público actual de Claude Code sigue siendo mucho más estrecho y claro que la conversación alrededor del incidente. Anthropic ya publicó los modelos vigentes, la separación de cuentas, la prioridad de facturación y la superficie pública de suspensión. Ahí debería empezar cualquier decisión seria.