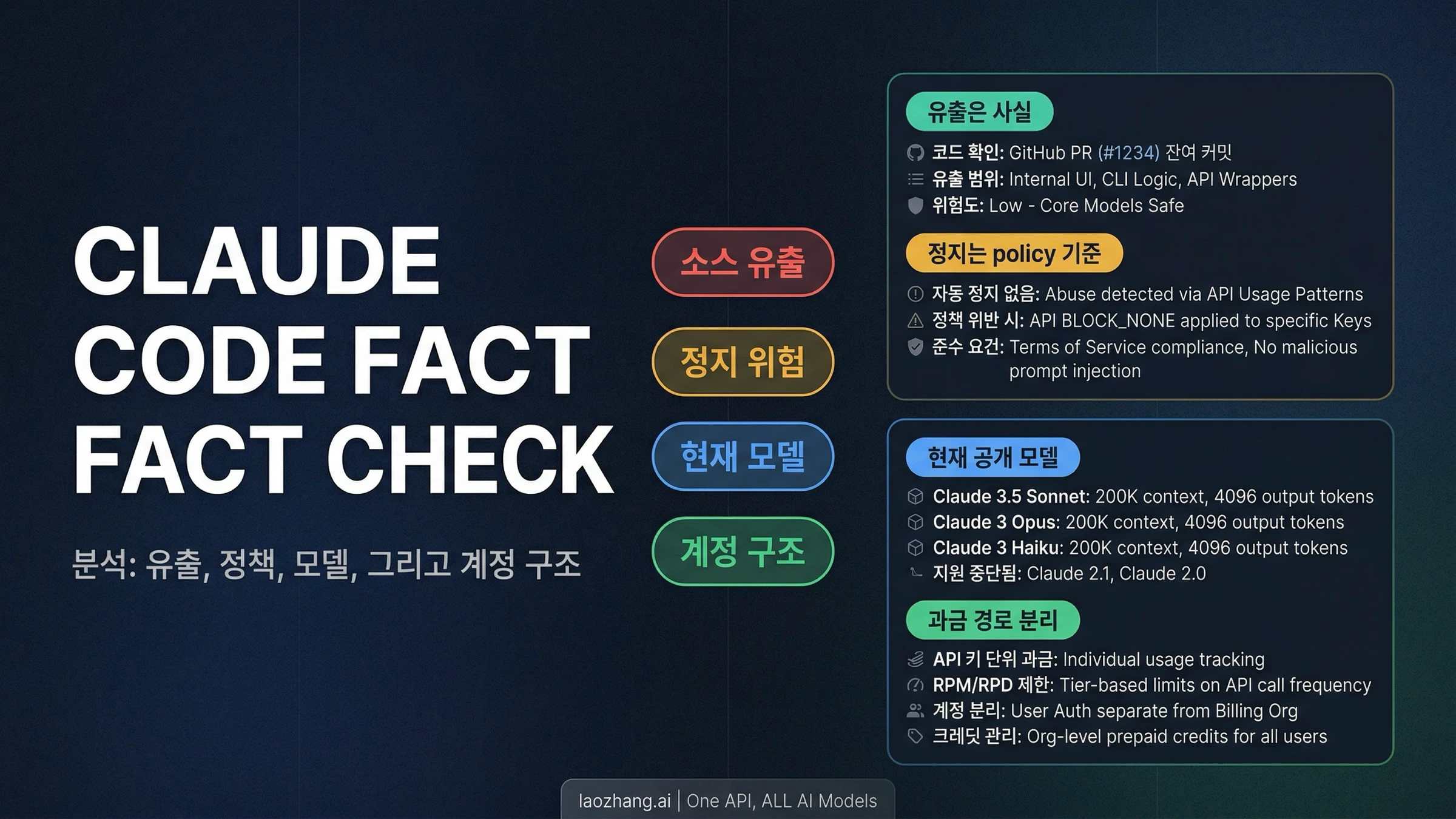

Claude Code는 2026년 3월 실제로 내부 소스 코드 노출을 겪었습니다. Anthropic의 설명에 따르면 이것은 외부 breach가 아니라 release packaging mistake였고, 민감한 고객 데이터나 credentials는 노출되지 않았습니다. 지금 더 중요한 질문은 미러에 어떤 hidden strings가 있었는지가 아닙니다. Anthropic의 공개 문서가 지금 bans, 현재 모델, 인증과 과금 경로를 어떻게 정의하는지입니다. 2026년 4월 1일 기준 Anthropic의 공개 문서는 여전히 세 가지를 분명히 말합니다. 정지는 policy / terms 문제라는 점, Claude Code의 공개 최상위 모델은 Sonnet 4.6과 Opus 4.6이라는 점, 그리고 Claude subscription, Console account, API key billing은 서로 다른 계약이라는 점입니다.

“근거 메모: 이 글은 2026년 4월 1일 기준으로 확인한 Anthropic help center, release notes, policy, product 페이지와 Axios의 3월 31일 기사, Fortune의 3월 26일 기사, 그리고 현재 공개된

@anthropic-ai/claude-code2.1.89npm 패키지 직접 점검을 바탕으로 작성했습니다.

TL;DR

- 네, Claude Code 소스 노출은 실제 사건이었습니다. Axios는 Anthropic 인용으로 특정 Claude Code 릴리스에 내부 소스가 포함됐다고 보도했습니다.

- Anthropic은 동시에 민감한 고객 데이터나 자격 증명은 노출되지 않았다고 말했습니다.

- Anthropic의 공개 help-center 문서

Safeguards Warnings and Appeals는 계정 정지 사유로 반복적인 Usage Policy 위반, 지원하지 않는 지역에서의 계정 생성, Terms 위반을 적고 있습니다.유출 내용을 봤다가 독립적인 정지 사유라고는 쓰지 않습니다. - 같은 페이지에는 Anthropic이 Opus 4.6용 real-time cyber safeguards를 롤아웃 중이라고도 적혀 있습니다. 명백히 악의적인 보안 요청과 일부 dual-use 취약점 탐색 작업은 차단될 수 있지만, 이것은 계정 정지와는 다른 레이어입니다.

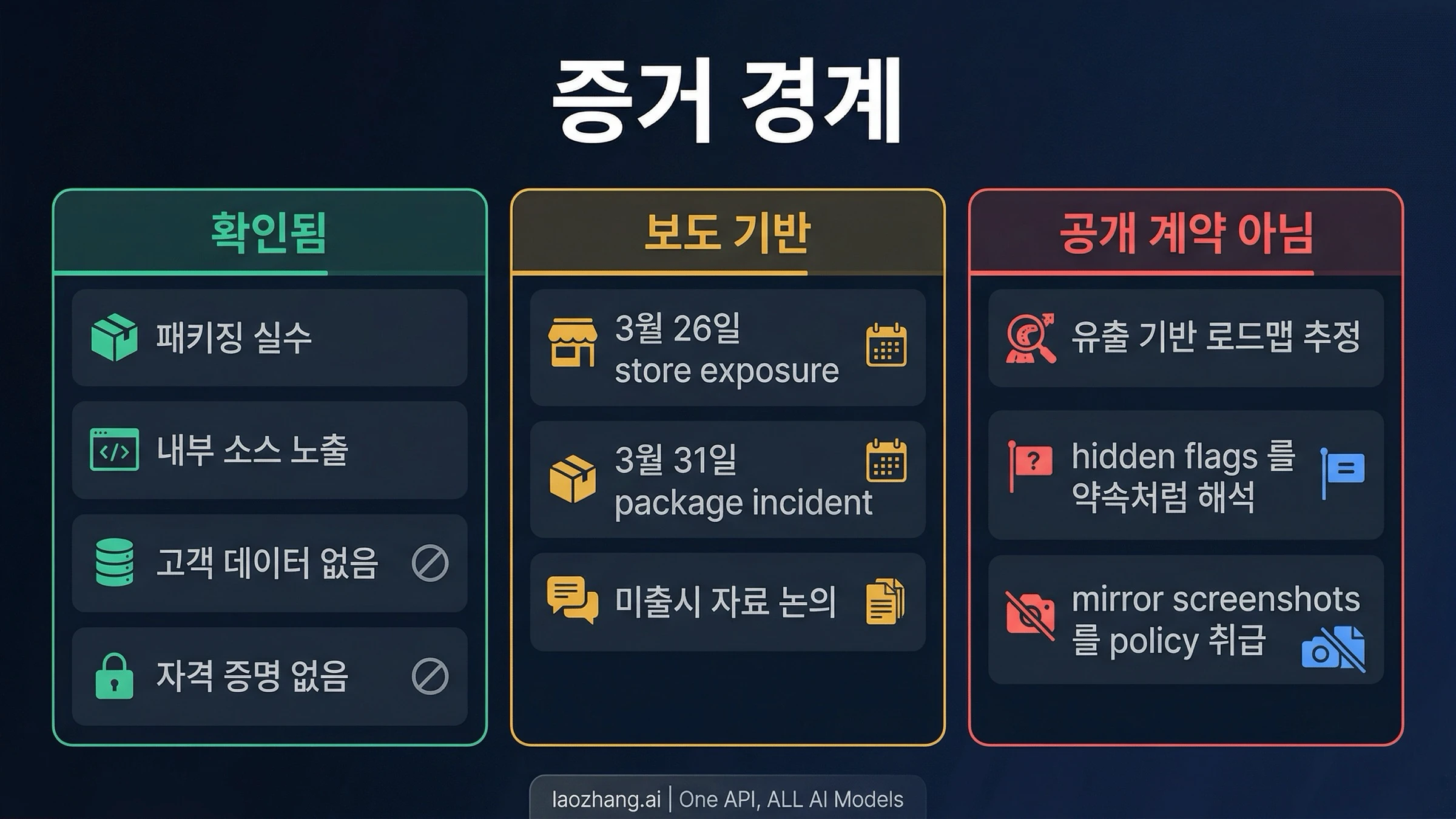

- 3월 26일 Fortune 기사와 3월 31일 Axios 기사는 같은 사건이 아닙니다. 전자는 공개 접근 가능한 데이터 저장소 문제였고, 후자는 Claude Code 릴리스 패키징 실수였습니다.

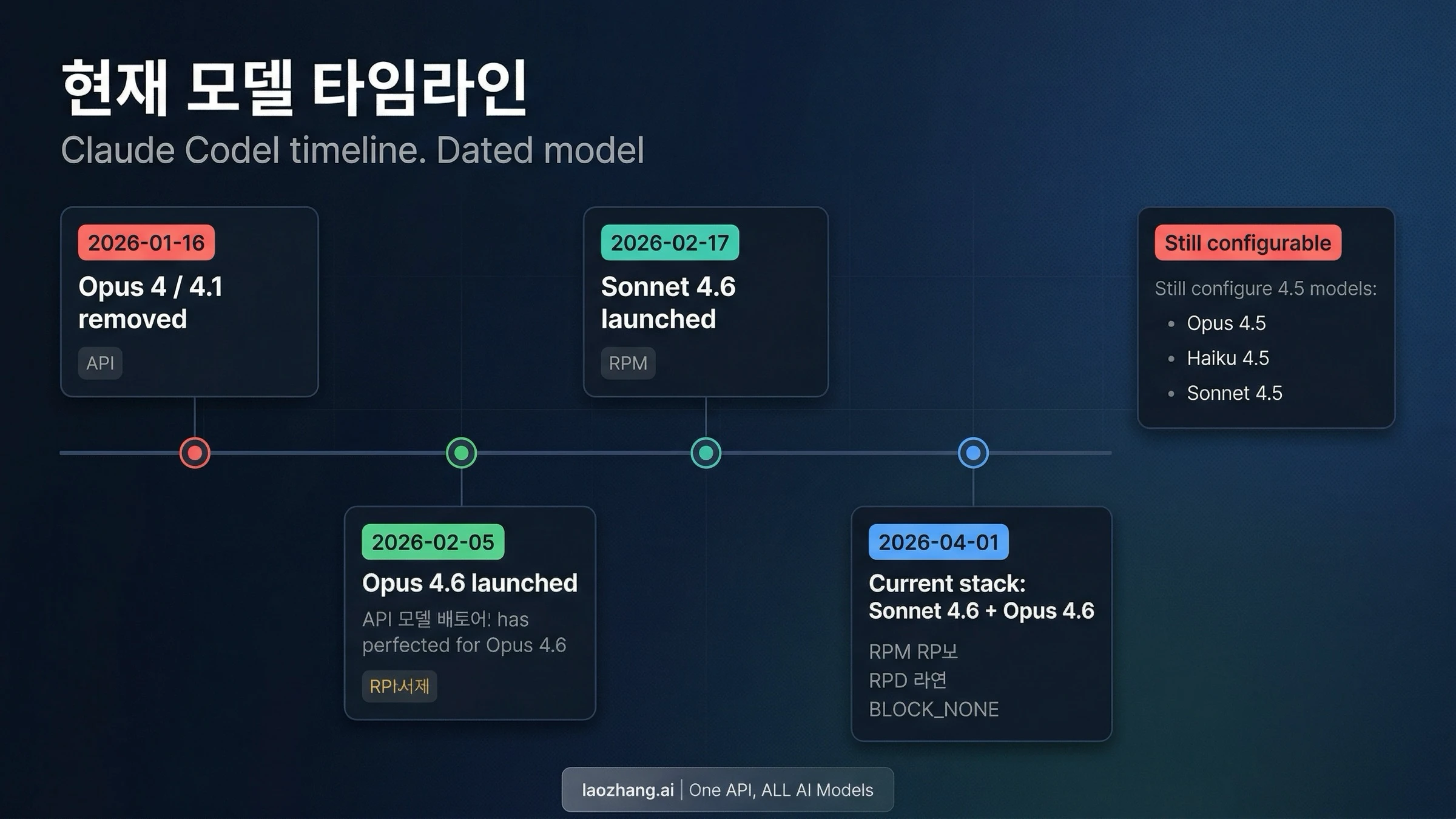

- 현재 Claude Code의 공개 최상위 모델 현실은 Sonnet 4.6과 Opus 4.6입니다. 일부 4.5 모델은 여전히 선택 가능하지만, Opus 4와 4.1은 2026년 1월 16일 Claude와 Claude Code에서 제거됐습니다.

- Claude account와 Console account는 같은 이메일로 공존할 수 있지만 별도 시스템입니다. Claude Code 안에서는

ANTHROPIC_API_KEY가 subscription login보다 billing 우선순위를 가집니다.

3월 31일에 정확히 무엇이 유출됐고, 무엇은 아니었는가

이 주제에서 가장 큰 오류는 서로 다른 incident를 하나의 Anthropic에서 다 샜다 이야기로 묶어버리는 것입니다.

3월 26일 Fortune 기사는 Anthropic의 내부 자료가 공개 접근 가능한 데이터 저장소에 놓여 있었던 것으로 보인다는 내용이었습니다. 미출시 모델 관련 자료, 내부 이벤트 자료, 기타 비공개 자산이 포함되어 있었고, Anthropic은 해당 기사에서 더 강력한 모델을 early-access customers와 테스트 중이라고 인정했습니다. 이 사건의 핵심은 보다 넓은 내부 자료 노출입니다.

반면 3월 31일 Axios 기사는 개발자에게 훨씬 직접적입니다. Anthropic은 Axios에 이전 Claude Code 릴리스가 내부 소스 코드를 포함했다고 설명했습니다. 여기서 핵심은 두 가지입니다. 첫째, 내부 소스 노출이 실제로 있었다는 점입니다. 둘째, 그 범위를 packaging issue로 한정하고, customer data와 credentials 노출은 없었다고 못 박았다는 점입니다.

즉 내부 소스 코드 노출과 고객 데이터 유출, 모델 가중치 유출, 사용자 키 유출은 같은 말이 아닙니다. 이걸 모두 한 문장으로 뭉개면 독자는 실제 위험을 판단할 수 없습니다.

또 하나 실무적으로 중요한 점은, 현재의 npm 패키지 상태가 당시 잘못 나간 publish와 동일하다고 자동으로 볼 수 없다는 것입니다. 저는 2026년 4월 1일 현재 @anthropic-ai/claude-code 2.1.89를 직접 확인했습니다. tarball은 단일 cli.js 형태이며, 패키지 목록에 독립된 .map 파일이 없고 cli.js 끝에도 sourceMappingURL= footer가 없습니다. 이것이 과거 exposure를 없던 일로 만들지는 않습니다. 하지만 지금 받아지는 live package가 그대로 같은 유출면을 갖고 있다고 말할 수는 없게 만듭니다.

실용적으로는 세 층으로 나눠서 보는 것이 좋습니다.

- 공식 확인: Anthropic은 내부 소스 노출을 인정했고 customer data나 credentials 노출은 부정했다

- 현재 패키지 점검으로 확인되는 것: 현행 npm 패키지는 가장 단순한

source map가 그대로 붙어 있는형태는 아니다 - 아직 공개 제품 계약이 아닌 것: 미러, leak strings, reverse-engineering에서 읽어낸 roadmap, entitlement, rollout 추정

Anthropic이 공개적으로 말하는 정지 기준은 무엇인가

정지되느냐라는 질문에 대해 가장 먼저 봐야 할 것은 Anthropic의 Safeguards Warnings and Appeals입니다. 이 페이지는 계정 정지 사유로 repeated Usage Policy violations, unsupported location에서의 계정 생성, Terms of Service violations를 명시합니다. 동시에 warning의 존재와 appeal path도 공개합니다.

2026년 4월 1일 기준으로 갱신된 같은 페이지에는 또 하나의 중요한 레이어가 추가됐습니다. Anthropic은 Claude Opus 4.6에 real-time cyber safeguards를 적용 중이며, mass data exfiltration이나 ransomware development처럼 명백히 악의적인 보안 활동을 차단하고, 일부 dual-use cybersecurity work나 vulnerability discovery도 막을 수 있다고 설명합니다. 이것은 account suspension과 다른 레이어지만, 바깥의 루머 흐름은 request-level blocking과 account-level ban을 한 이야기로 압축해 버리기 때문에 중요합니다.

이 문서의 가치는 공개된 enforcement boundary를 제공한다는 데 있습니다. 하지만 유출 기사를 읽었다, 미러를 봤다, 소셜에서 논의했다를 별도 정지 사유라고 쓰지는 않습니다. 그래서 2026년 4월 1일 현재 가장 방어적인 공개 답변은 이렇습니다. Anthropic은 policy / terms 기반 정지 사유와 일부 request-level cyber blocking을 공개하고 있지만, 유출을 보기만 해도 정지라는 규칙은 공개 문서에 없습니다.

물론 이것이 노출 자료 주변의 모든 행동이 무해하다는 뜻은 아닙니다. Anthropic의 Responsible Disclosure Policy는 good-faith research에서도 데이터 exfiltrate, download, retain을 피하라고 말하고, 사전 조율 없는 공개를 피하며, 최소한의 입증 범위를 넘어 exploit하지 말라고 요구합니다. 이 문서는 일반 사용자용은 아니지만, exposed internal material을 Anthropic이 어떤 태도로 보는지는 분명히 드러냅니다.

여기서 추론할 수 있는 것은 좁습니다. Anthropic의 공개 문서는 유출 내용을 읽기만 해도 자동 정지라는 루머를 뒷받침하지 않습니다. Opus 4.6에서 한 번 보안 요청이 차단됐다고 해서 그 자체가 계정 정지와 같은 뜻도 아닙니다. 그러나 행동이 뉴스를 읽었다가 아니라 노출 자료를 저장, 활용, 재배포했다에 가까워질수록 policy와 terms의 경계에 가까워지는 것도 사실입니다.

따라서 가장 실용적인 결론은 양극단을 피하는 것입니다. 무조건 안전하다도 과하고, 보기만 해도 정지된다도 근거가 없습니다. 공개 정보가 지지하는 것은 policy-based enforcement, warning과 appeal의 존재, 그리고 읽기만 하면 정지라는 단순 규칙은 확인되지 않는다는 정도입니다.

현재 Claude Code 모델 현실은 무엇인가

유출 얘기와 함께 오래된 모델 이름이 다시 떠오르기 쉬워졌습니다. 하지만 여기서는 current public docs가 훨씬 중요합니다.

Anthropic의 Claude Code model configuration은 현재 지원 모델을 이렇게 적고 있습니다.

- Sonnet 4.6:

claude-sonnet-4-6 - Opus 4.6:

claude-opus-4-6 - Opus 4.5:

claude-opus-4-5-20251101 - Haiku 4.5:

claude-haiku-4-5-20251001 - Sonnet 4.5:

claude-sonnet-4-5-20250929

이 목록이 말하는 핵심은 분명합니다. 현재 Claude Code의 공개 top-end는 Sonnet 4.6과 Opus 4.6입니다. 동시에 일부 4.5 모델은 여전히 구성 가능합니다. 즉 최신 공개 주력과 아직 선택 가능한 옵션은 같지 않습니다.

Release notes 기준 시간선도 분명합니다.

- 2026년 1월 16일: Opus 4 / 4.1 제거

- 2026년 2월 5일: Opus 4.6 출시

- 2026년 2월 17일: Sonnet 4.6 출시

아직도 Opus 4 또는 4.1을 현재 Claude Code 주력처럼 말하는 글은 outdated framing입니다.

여기에 두 가지 실무적 디테일을 더해야 합니다.

첫째는 access boundary입니다. Anthropic은 model configuration 페이지에서 Pro plan 사용자가 Claude Code에서 Opus를 쓰려면 extra usage를 활성화하고 구매해야 한다고 씁니다. 이건 어떤 leak-derived future tier보다 훨씬 중요합니다. 지금 실제로 사용할 수 있는가를 결정하기 때문입니다. 더 자세한 plan 비교는 Claude Code Pro vs Max 가이드를 보면 됩니다.

둘째는 long context입니다. Claude Code FAQ는 Max, Team, Enterprise 사용자의 Opus 4.6에 1M context가 포함된다고 설명합니다. 역시 행동에 영향을 주는 것은 leak hype가 아니라 current docs입니다.

짧게 정리하면 이렇습니다.

- 현재 공개 주력은 Sonnet 4.6

- 공개 최고급 경로는 Opus 4.6

- 4.5 계열은 구세대지만 일부는 여전히 선택 가능

- leak-derived names는 docs에 올라오기 전까지 public contract가 아니다

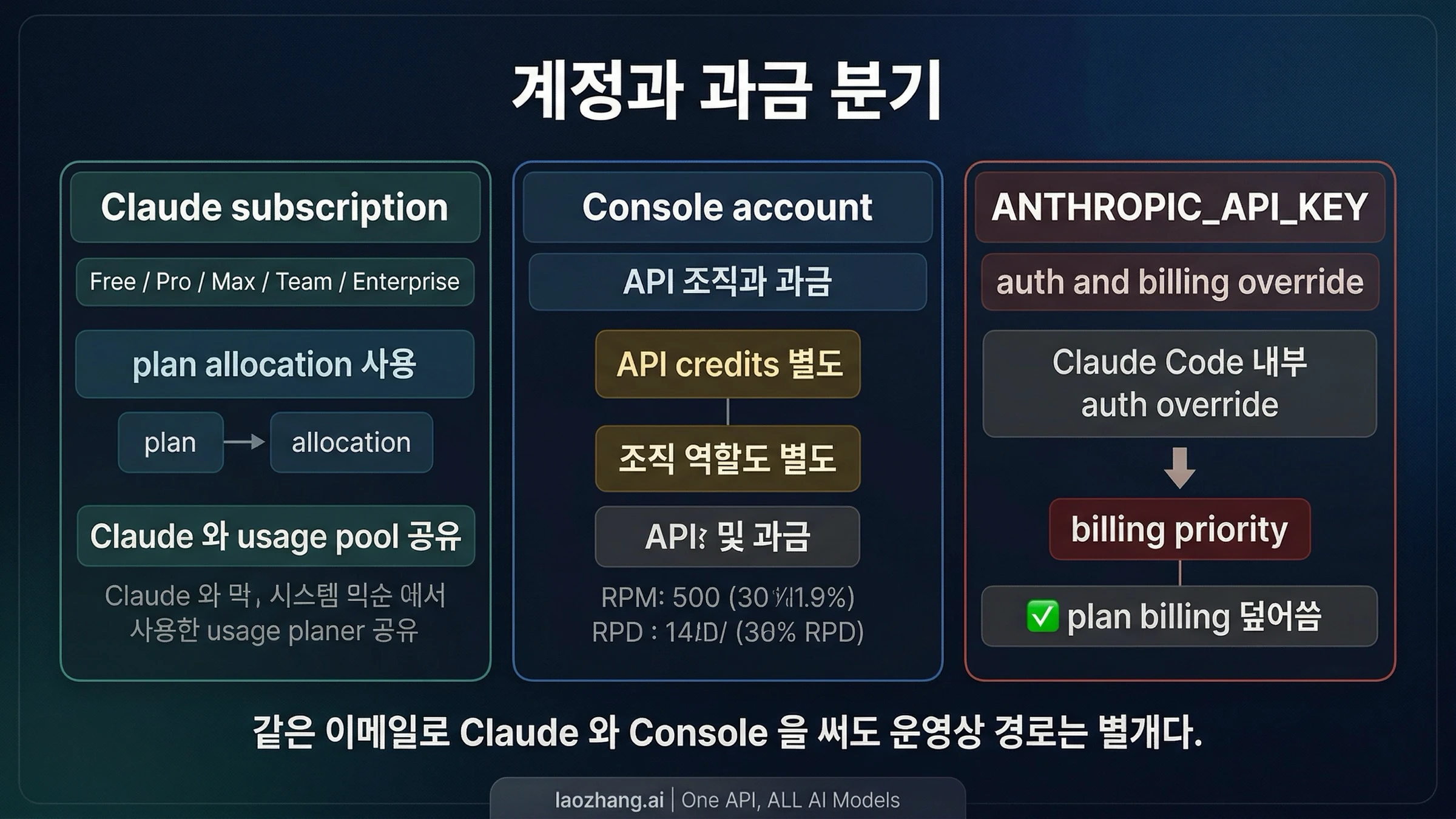

Claude account, Console account, API key billing은 Claude Code에서 어떻게 갈리는가

실제로는 이 부분이 가장 많은 실수를 만듭니다. 많은 사용자가 같은 이메일을 같은 billing bucket으로 착각하기 때문입니다.

Anthropic의 Can I have a Claude account and a Console account?는 아주 짧지만 중요합니다. 답은 Yes입니다. 같은 이메일로 두 계정을 가질 수 있고, 둘은 독립적으로 작동합니다.

Claude account는 Free, Pro, Max, Team, Enterprise 같은 consumer / work product surface를 의미합니다. Console account는 API organization, API billing, keys, rate limits, developer controls 쪽입니다. 한 사람이 둘 다 가져도 같은 예산 체계가 되지는 않습니다.

Anthropic의 Using Claude Code with your Pro or Max plan은 subscription 측 contract를 분명히 설명합니다. Claude 자격으로 Claude Code에 로그인하면 plan allocation을 사용하고, Claude와 Claude Code는 같은 usage pool을 공유합니다.

가장 흔한 함정은 Managing API key environment variables in Claude Code에 나옵니다. Anthropic은 ANTHROPIC_API_KEY가 environment variables에 있으면 Claude Code가 subscription auth보다 API key를 우선해 billing한다고 설명합니다. 즉 subscription으로 로그인해 있어도, shell에 API key가 남아 있으면 API billing으로 갈 수 있습니다.

실무적 모델은 아래와 같습니다.

| 경로 | 무엇인가 | Claude Code에서 billing은 어떻게 가는가 | 흔한 오해 |

|---|---|---|---|

| Claude subscription login | Free / Pro / Max / Team / Enterprise | plan allocation과 extra usage path 사용 | 이것이 API key보다 항상 우선한다고 생각 |

| Console account | pay-as-you-go API organization | API credits와 org settings 사용 | 같은 이메일이면 같은 예산이라고 생각 |

ANTHROPIC_API_KEY | 명시적 API auth override | subscription auth보다 billing 우선 | 환경변수를 잊고 계속 plan usage라고 생각 |

여기에 두 가지를 더 기억하면 좋습니다.

첫째, Anthropic은 Pro/Max help article에서 Console PAYG에서 subscription plan으로 돌아갈 때 /login을 쓰라고 안내합니다. 즉 로그인 경로 전환에는 공식적인 방법이 있습니다.

둘째, Claude Code FAQ는 Console organization에 Claude Code User 또는 Developer 역할로 사용자를 추가하고, 각 사용자가 /login으로 올바른 Console account를 선택하는 흐름을 설명합니다. 또한 Team / Enterprise access가 있어야 하는데 Max or Pro is required 같은 오류를 본다면 login method를 잘못 골랐을 가능성이 높다고 말합니다.

정리하면 공개 account logic은 이미 충분히 명확합니다.

- 같은 이메일로 Claude와 Console을 동시에 가질 수 있다

- subscription usage와 API billing은 다른 시스템이다

ANTHROPIC_API_KEY는 Claude Code의 실제 billing path를 바꾼다/status와/login으로 대부분의 혼란을 줄일 수 있다

만약 당신이 정말 필요한 것이 안정적인 API contract라면, subscription workflow를 억지로 API처럼 쓰려 하지 말고 처음부터 API 문제로 다루는 편이 맞습니다.

leak-derived internals 중 지금 의사결정에 쓰면 안 되는 것

여기서는 흥미롭다와 지금 행동 근거가 된다를 분리해야 합니다.

bundle inspection과 leak coverage가 실제 strings와 feature hints를 보여주는 것은 맞습니다. 현재 bundle에서도 --console, --claudeai, /login, setup-token, --enable-auto-mode 같은 문자열을 찾을 수 있습니다. 하지만 코드에 문자열이 있다는 사실은 current public entitlement를 의미하지 않습니다.

구현 안에 이름이 있다는 것과, 그 기능이 지금 당신의 plan에서 공개되어 있다는 것은 다릅니다. Auto mode가 좋은 예입니다. 코드나 changelog에 관련 문자열이 보여도, 실제 사용 가능 여부는 Anthropic의 docs에 적힌 plan, model, admin enablement, surface support가 결정합니다. 자세한 permission-mode 계약은 Claude Code Auto mode 가이드를 참고하면 됩니다.

이 규칙은 다른 leak-derived feature에도 그대로 적용됩니다.

- docs / release notes / pricing에 있는 것만 current contract로 본다

- mirror나 feature flag name만 근거인 것은 roadmap signal로 본다

- leak 힌트와 current help center가 충돌하면 help center를 우선한다

이렇게 하지 않으면 잘못된 plan을 사고, 잘못된 login path를 고르고, 아직 공개되지 않은 기능을 팀에 약속하게 되기 쉽습니다.

지금 무엇을 해야 하나

일반 Claude Code 사용자라면, 다음 행동은 leak lore를 더 모으는 것이 아니라 자신의 current setup을 정리하는 것입니다.

- Claude Code를 업데이트하고, 현재 npm package가 당시의 잘못된 publish와 같다고 가정하지 말 것

/status를 실행해 현재 어떤 auth path가 활성화되어 있는지 확인할 것- plan usage를 의도했다면

ANTHROPIC_API_KEY가 billing을 가로채지 않는지 확인할 것 - 모델 선택은 current supported-model list를 기준으로 할 것

정지 위험이 걱정된다면 Anthropic의 public policy pages를 기준으로 보세요. 거기서 읽히는 것은 policy-based enforcement이지 보기만 하면 자동 정지가 아닙니다. 만약 계정 정지가 잘못되었다고 생각하면, Anthropic은 public appeal path를 제공합니다.

팀 관리자라면 이 incident에서 배울 가장 큰 점은 숨겨진 roadmap이 아니라, 사용자들이 login methods, model availability, billing precedence를 얼마나 자주 혼동하는지입니다. 그걸 먼저 바로잡는 편이 더 값집니다.

그리고 security researcher나 power user라면 category를 섞지 않는 것이 중요합니다. exposure를 이해하는 것, 공개 계약대로 서비스를 쓰는 것, 노출된 내부 자산을 편리한 작업 surface처럼 다루는 것은 서로 다른 행동입니다. 마지막이 불필요한 위험에 가장 가깝습니다.

가장 유용한 결론은 가장 덜 드라마틱합니다. leak은 실제였습니다. 하지만 Claude Code의 current public contract는 루머 흐름보다 훨씬 더 좁고, 훨씬 더 명확합니다. Anthropic은 현재 모델, account split, billing precedence, 공개된 suspension surface를 이미 help center에 적어 두었습니다. 판단의 출발점은 거기여야 합니다.