Claude Code --dangerously-skip-permissions 不是一个普通的省点击参数。它对应当前权限模式里的 --permission-mode bypassPermissions,含义是让 Claude Code 绕过正常的权限确认层,继续执行文件修改、命令运行和网络访问等动作。2026 年 5 月 7 日检查官方文档后的实用结论很明确:日常电脑、真实项目、带密钥的终端和任何能部署或删数据的环境,都不应该把它当默认模式。

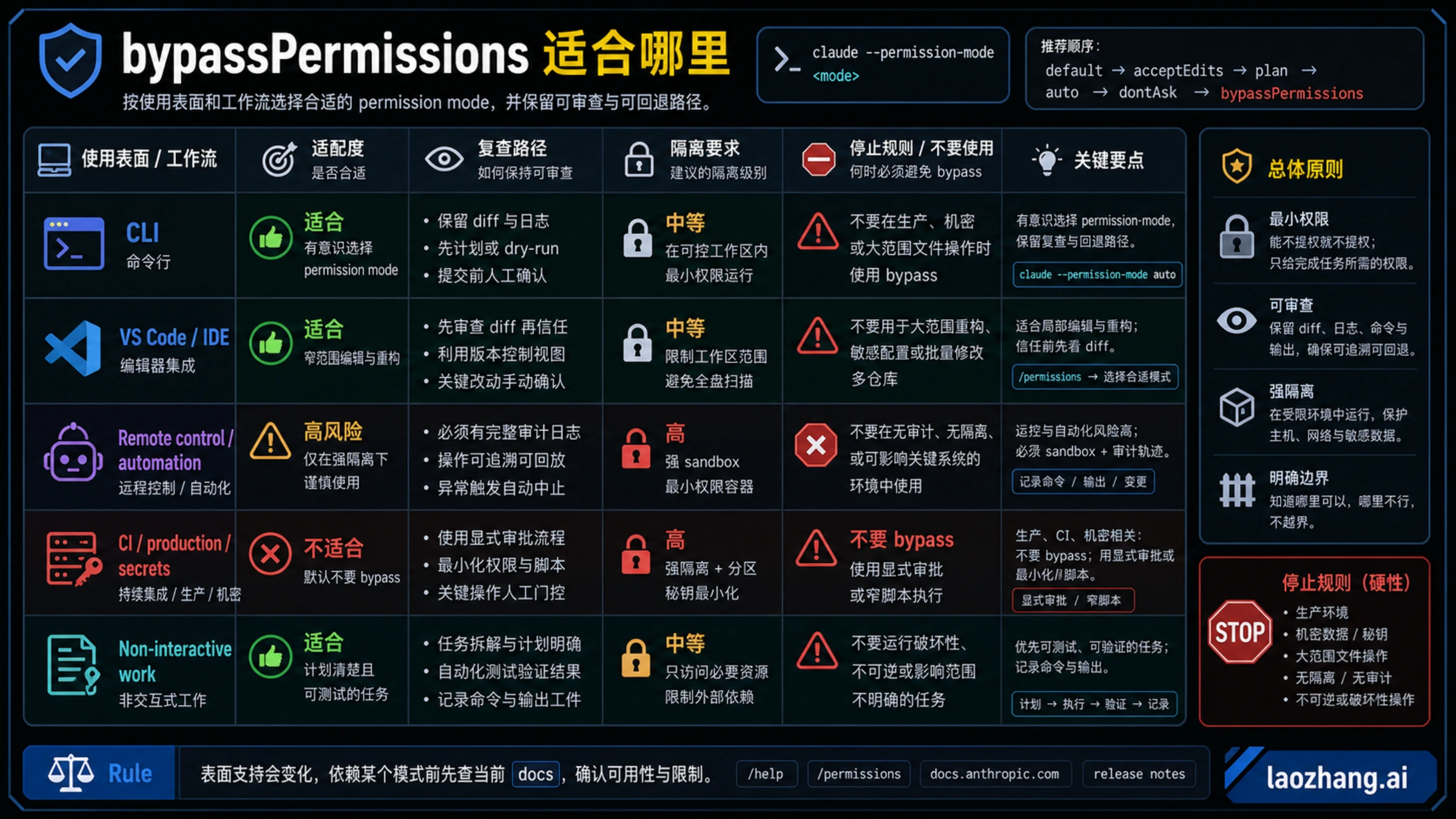

更稳的判断顺序是先分清你到底要解决什么问题。如果只是厌倦了反复确认普通编辑,先用 acceptEdits 或 Auto mode;如果是陌生仓库、故障排查或迁移方案还没定,先用默认模式或 plan;只有当工作区、网络、密钥、命令范围和回滚路径都已经被隔离成一次性环境时,才考虑完整 bypass。

快速判断:

- 还不了解仓库和影响面:用默认模式或

plan。 - 只是想少确认可预期的文件编辑:先用

acceptEdits。 - 想跑较长但可重复的仓库任务:检查 Auto mode 是否适用。

- 无法隔离文件系统、网络、密钥和部署权限:不要跳过权限。

- 已经隔离到坏动作也只能破坏临时工作区:才进入 bypass 决策。

快速结论:这个参数到底关掉了什么

Anthropic 当前的 Claude Code 权限模式文档 把 --dangerously-skip-permissions 和 --permission-mode bypassPermissions 放在同一个权限合同里理解。它不是提高模型能力,也不是让 Claude Code 更懂项目,而是移除原本会停下来问你的那一层确认。

这层确认通常发生在最值得人类看一眼的地方:是否要写文件,是否要跑 shell,是否要发起网络请求,是否要进入一个带副作用的工具。它看起来像摩擦,但也是最低成本的安全闸。很多危险并不是来自某个参数本身,而是来自任务边界被悄悄扩大:本来只是修文档,后来触碰了生成物;本来只是跑测试,后来执行了安装脚本;本来只是查看配置,后来读到了真实密钥。

所以先看情境,而不是先复制命令:

| 情境 | 先用的模式 | 原因 |

|---|---|---|

| 新仓库、未知 bug、影响面不清楚 | default 或 plan | 你需要先看到动作边界 |

| 常规编辑太多确认 | acceptEdits | 只减少编辑确认,不隐藏命令判断 |

| 可重复、低风险、仓库内长任务 | Auto mode | 比完整 bypass 多一层分类和限制 |

| 一次性隔离环境,没有真实权限 | bypassPermissions | 安全边界来自环境,不来自参数 |

| 生产、密钥、数据库、账单、部署 | 不要 bypass | 失败成本太高 |

把这张表放在命令之前,是为了避免把“能跑”误读成“该跑”。一个团队真正需要固定下来的不是别名,而是什么情况下必须降级回带确认的模式。

权限模式阶梯:只升到刚好够用的一格

把 Claude Code 的权限控制看成阶梯,比“要不要跳过提示”更准确。最底层的默认模式适合未知任务,因为它会在有副作用的动作前停下来。这个停顿让你检查命令、路径、目标文件和任务是否跑偏。对故障排查、第一次接手项目、涉及配置和依赖的修改,它仍然是合适起点。

plan 解决的是另一类风险:方向错。很多事故不是因为某条命令危险,而是因为一开始选错了改法。迁移、权限重构、跨模块重命名、账单逻辑和发布链路都应该先让 Claude Code 给出方案,再决定是否允许它执行。计划检查比后面的权限弹窗更早拦住错误路线。

acceptEdits 适合大量可预测的编辑工作。比如整理文档、补测试、改类型、批量替换小范围命名,你可能愿意让 Claude Code 直接写文件,但仍然希望 shell、网络和脚本执行被单独确认。这比完整 bypass 窄很多,也常常已经足够减少疲劳。

Auto mode 是官方提供的中间层。它面向长时间、低风险、重复性更强的仓库工作,但可用性会随 Claude Code 版本、账号计划、模型、provider 和使用表面变化。不要把某篇旧说明里的资格条件当永久事实;真正要做的是在自己的环境里确认当前文档、版本和模式列表。

dontAsk 与 bypassPermissions 进入的是高信任区。这里的判断不应该是“我相信模型”,而应该是“这个环境即使出错也没有真实权力”。如果终端还能读家目录、能访问云凭据、能连内部服务、能执行部署脚本,权限阶梯就没有资格继续往上走。

红线:这些任务不要用 bypass

只要一个动作可能影响共享系统、泄露密钥、改变账单或造成不可逆状态,--dangerously-skip-permissions 就不是省时间工具。任何具备 shell、文件系统和网络访问能力的自动化代理,都可能因为误解上下文、执行错误脚本或跟随恶意说明而扩大损失。

这些场景应该明确禁止完整 bypass:

- 生产部署、回滚、发布提升、服务重启。

- 数据库迁移、批量删除、破坏性 SQL 或数据修复。

- Terraform、IAM、云资源、仓库权限、账单和配额。

- 密钥轮换、

.env清理、token 搜索、凭据排查。 - 下载代码执行、未知安装脚本、

curl | bash、未审查二进制。 - force push、直接推主分支、批量删除文件或对象存储。

- 工作区里存在真实生产凭据、云 CLI 登录态或浏览器会话。

官方文档对 Auto mode 的阻断类别也体现了同一个原则:下载代码执行、生产部署、迁移、敏感数据外传、云存储大量删除、IAM 或仓库授权、共享基础设施编辑、不可逆破坏、force push 和直接推主分支,都不应该靠“少弹窗”处理。即使某个版本还有紧急熔断提示,也不能把熔断当安全设计。

团队落地时建议把红线写进命令包装层,而不是只靠口头提醒。比如给 bypass alias 加上环境变量检查、禁止在默认分支运行、禁止在有真实凭据的 shell 里启动、要求先保存干净 diff。这样做不是为了让 bypass 变安全,而是为了让不该启动的会话尽早失败。

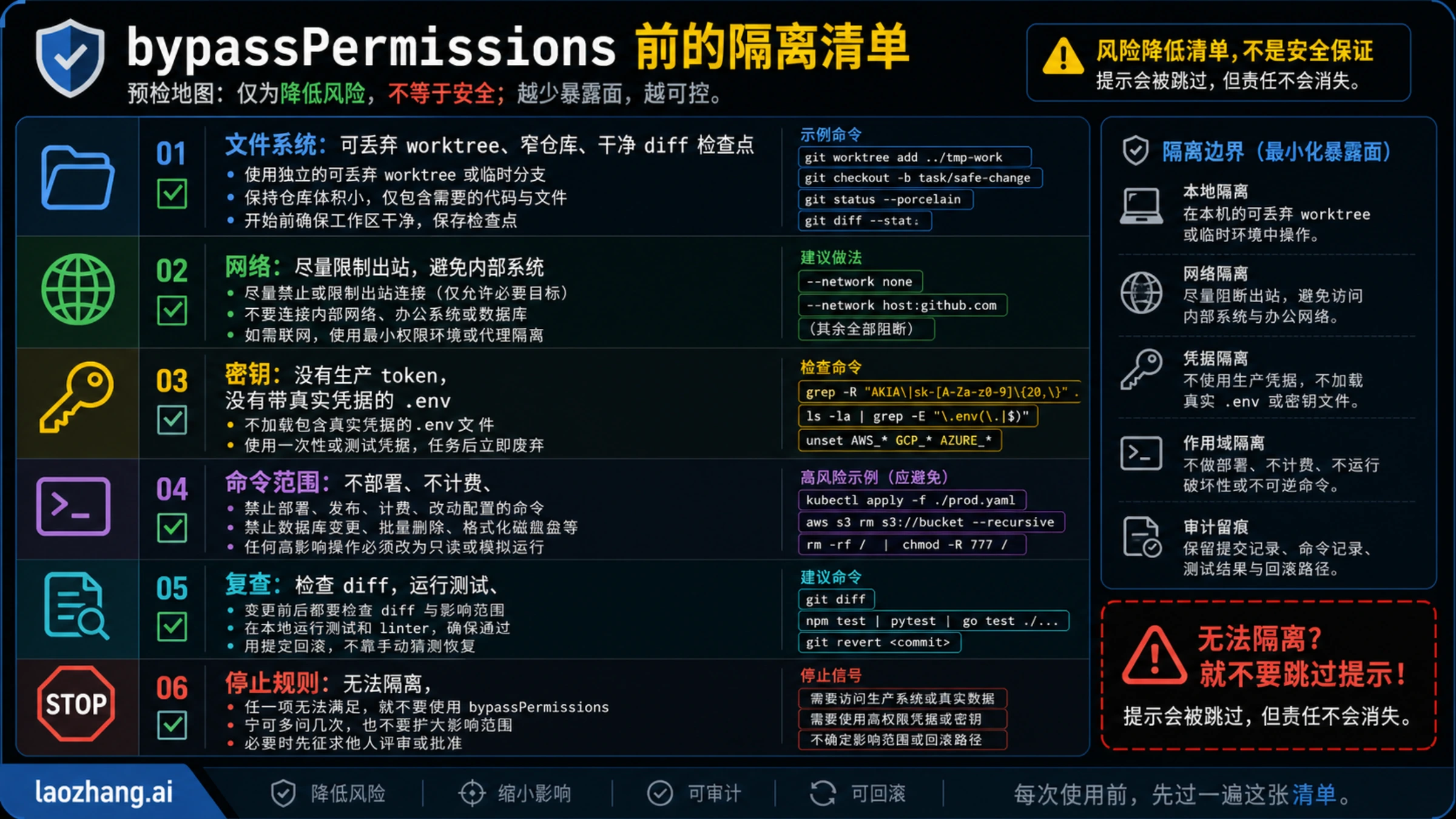

跳过权限前的隔离清单

Anthropic 的 sandboxing 文档 强调隔离要覆盖文件系统和网络。只开一个新分支不等于隔离;只进 Docker 也不等于隔离。如果容器挂载了真实家目录、能访问内网、带着云凭据、能运行部署脚本,那么它仍然拥有真实权力。

最低检查应该具体到可以执行:

| 边界 | 最低要求 | 需要验证 |

|---|---|---|

| 文件系统 | 一次性 worktree、范围窄、干净 diff | 当前目录、git status、忽略文件和生成物 |

| 网络 | 尽量离线或限制出口 | 不连内网、staging、prod、对象存储和管理 API |

| 密钥 | 没有真实 token、密钥文件和生产 .env | 环境变量、凭据文件、keychain、shell history |

| 命令范围 | 没有部署、账单、IAM、迁移和破坏脚本 | package scripts、Makefile、CI helper、cloud CLI |

| 回滚路径 | 每个变化都能 diff 和撤销 | 运行前提交点、测试日志、回滚命令 |

| 停止规则 | 任一项无法证明隔离 | 回到默认模式、plan、acceptEdits 或 Auto |

可执行的准备动作可以很朴素:

bashgit status --short git worktree add ../tmp-claude-bypass-work -b claude-bypass-test cd ../tmp-claude-bypass-work

然后先移除权力,再追求速度:

bashenv | grep -E 'TOKEN|KEY|SECRET|AWS|GCP|AZURE|ANTHROPIC|OPENAI' ls -la | grep -E '\.env|credentials|secrets' git diff --stat

如果这些检查显示真实凭据、宽工作区或不可回滚状态,正确动作不是“我小心一点继续跑”,而是把环境继续缩小。完整 bypass 的前提是错误动作足够便宜,而不是你相信自己会盯住它。

表面矩阵:CLI、IDE、远程控制、云会话和 CI 不是一回事

不要默认所有 Claude Code 表面都有同样的权限控制。local CLI 最容易验证,因为启动参数、权限模式和 /permissions 检查都比较直接。IDE、Remote Control、云会话和非交互脚本会叠加自己的边界。

| 表面 | 应该预期什么 | bypass 判断 |

|---|---|---|

| 本地 CLI | 文档化的权限模式和启动参数最清楚 | 仍然先选最小风险模式 |

| VS Code / IDE | 高级模式可能受设置和编辑器流程影响 | 适合范围内编辑,仍要看 diff |

| Remote Control | 重点是远程监督与批准 | 不要当作无人值守 bypass |

| claude.ai/code 云会话 | 当前文档说不暴露 Ask permissions、Auto 或 Bypass | 不要把缺失选项当成本地 CLI 故障 |

| CI / 自动化 | 很容易连到密钥、部署和发布权限 | 优先窄脚本、dry run 和审批 |

| 密钥和管理后台 | 凭据改变整个风险等级 | 不要 bypass |

如果你把远程监督和无人值守混在一起,最容易选错工具。Remote Control 的价值是让你从另一台设备批准、拒绝或改方向;它不是把所有确认关掉。Auto mode 的价值是减少合格低风险任务的打断;它也不是对所有账号和表面都长期可用。完整 bypass 只属于已经被隔离到没有真实权力的本地执行环境。

过完安全闸门后的命令

只有当边界判断已经完成,命令才值得出现。当前推荐写法是:

bashclaude --permission-mode bypassPermissions

常见别名写法是:

bashclaude --dangerously-skip-permissions

第一种和权限模式文档的命名一致,适合新的团队说明;第二种适合复现旧脚本、issue 或同事已经给出的命令。两者需要在团队文档里明确映射,避免有人以为这是两个不同安全等级。

启动前至少检查版本和帮助输出:

bashclaude --version claude --help

会话内再看一次权限状态:

text/permissions

如果需要在任务中途切换模式,把切换写进记录或提交说明。最糟糕的 bypass 是不可见的 bypass:评审者只看到一组改动,却不知道什么时候会话停止了向人确认。

还有一个版本事实需要保持日期感。官方文档在本次检查时提到,Claude Code v2.1.126 后 bypass 对受保护路径写入的行为比旧版本更宽,但 root 和 home 目录删除仍有熔断提示。不要把这个当永久保证。更稳的做法是从一开始就不给会话危险文件系统范围。

排障:为什么还会提示,或为什么找不到这个模式

如果 bypassPermissions 表现和预期不同,先看表面和版本,不要马上改脚本。云会话和 Remote Control 不等于本地 CLI;IDE 设置也可能控制高级权限选项。一个表面里找不到选项,并不能证明 CLI 合同变了。

第二,确认自己没有把 Auto mode 和 bypass 混在一起。Auto 是更稳的少提示选择,但它有版本、账号、模型、provider 和表面条件。若 Auto 不出现,可能是资格或版本问题,不是权限系统坏了。

第三,区分熔断和普通提示。即使 bypass 下某些极端动作仍被拦住,也不代表 bypass 安全;它只代表还有最后一层紧急边界。你依然应该让会话根本碰不到这类路径。

第四,检查组织配置和项目策略。托管设置、allowlist、denylist、dev container 和审计策略都可能让本地行为比公开示例更窄。遇到这种情况,不要用更高权限绕过策略,而应该把团队期望写清楚。

最后,如果 Claude Code 一直尝试高风险动作,不要继续加权限。降级到 plan 重新收束范围,用 acceptEdits 处理文件编辑疲劳,或者在 Auto 可用且任务适合时使用中间模式。

排障时还要看启动路径是否被别名、shell 配置或编辑器设置覆盖。很多团队把 claude 包了一层 alias,或者在项目设置里固定了默认模式;此时你以为自己在检查 CLI,实际检查的是包装后的命令。先用帮助输出、环境变量、当前工作目录和项目配置确认真正生效的启动参数,再决定是否需要调整。这个步骤能避免把配置漂移误判成 Claude Code 权限系统变化。

如果排查结果显示是团队策略在拦截,不要绕过策略。把需要的自动化任务拆成更窄的脚本、只读检查或一次性 worktree,再让管理员评估是否有必要放宽某个工具,而不是直接把整场会话切到完整 bypass。

常见问题

--dangerously-skip-permissions 和 bypassPermissions 是一回事吗?

是。当前权限模式文档把这个 flag 映射到 --permission-mode bypassPermissions。团队说明里应该尽早写清这个映射,避免把旧 flag 当成隐藏模式。

放进 Docker 就安全吗?

不一定。Docker 只有在文件系统、网络、密钥和部署权力都被切断时才有意义。挂载家目录、共享 SSH key、带云凭据、能访问内网的容器并不是一次性环境。

我只是讨厌反复点确认,应该用它吗?

通常不该。先试 acceptEdits,它能减少可预期编辑的确认,同时保留命令和网络动作的判断点。符合条件时再看 Auto mode。

它能防 prompt injection 吗?

不能。当前文档明确说 bypassPermissions 不提供对 prompt injection 或意外动作的保护。如果仓库、依赖、外部文件或网页能影响会话,bypass 只会扩大审查空窗。

能放到 CI 里长期跑吗?

不要作为默认做法。CI 常常连接密钥、发布权限、包发布和共享基础设施。需要无人值守时,优先设计窄脚本、dry run、显式审批和不能发布也不能删除的沙箱。

最稳的实践规则是什么?

用能解决实际瓶颈的最低权限模式。acceptEdits 解决很多编辑确认问题,Auto mode 解决一部分长时间仓库任务,完整 bypass 只适合坏动作无法触达生产、密钥、账单和共享系统的一次性隔离环境。